KGB Spy (KGB Spy) هو برنامج "keylogger" فريد من نوعه. KGB Spy (برنامج "keylogger" الفريد) برنامج تجسس KGB

اسم التهديد

اسم الملف القابل للتنفيذ:

نوع التهديد:

نظام التشغيل المتأثر:

كجمسبي-393.exe

برامج التجسس/حصان طروادة

Win32 (ويندوز إكس بي، ويندوز فيستا، ويندوز سبعة، ويندوز 8)

طريقة عدوى KGB Spy

يقوم KGB Spy بنسخ الملف (الملفات) الخاص به إلى محرك الأقراص الثابتة لديك. اسم الملف النموذجي كجمسبي-393.exe. ثم يقوم بإنشاء مفتاح بدء التشغيل في السجل باسم وقيمة كجمسبي-393.exe. يمكنك أيضًا العثور عليه في قائمة العمليات بالاسم كجمسبي-393.exeأو .

إذا كانت لديك أي أسئلة إضافية بخصوص KGB Spy، فيرجى ملئها وسنتصل بك قريبًا.

قم بتنزيل أداة الإزالة

قم بتنزيل هذا البرنامج وإزالة KGB Spy وkgbspy-393.exe (سيبدأ التنزيل تلقائيًا):

* تم تطوير SpyHunter بواسطة الشركة الأمريكية EnigmaSoftware وهو قادر على إزالة KGB Spy تلقائيًا. تم اختبار البرنامج على أنظمة التشغيل Windows XP وWindows Vista وWindows 7 وWindows 8.

المهام

البرنامج قادر على حماية الملفات والإعدادات من التعليمات البرمجية الضارة.

يمكن للبرنامج إصلاح مشاكل المتصفح وحماية إعدادات المتصفح.

الإزالة مضمونة - في حالة فشل SpyHunter، يتم توفير الدعم المجاني.

يتم تضمين دعم مكافحة الفيروسات على مدار الساعة طوال أيام الأسبوع في الحزمة.

قم بتنزيل أداة إزالة KGB Spy من شركة Security Stronghold الروسية

إذا لم تكن متأكدا من الملفات التي تريد حذفها، استخدم برنامجنا أداة إزالة KGB Spy.. ستقوم أداة الإزالة KGB Spy بالعثور على كافة المشكلات المرتبطة بفيروس KGB Spy وإزالتها تمامًا. تعمل أداة إزالة KGB Spy السريعة وسهلة الاستخدام على حماية جهاز الكمبيوتر الخاص بك من تهديد KGB Spy الذي يضر جهاز الكمبيوتر الخاص بك وينتهك خصوصيتك. تقوم أداة إزالة KGB Spy بفحص محركات الأقراص الثابتة والتسجيل لديك وإزالة أي مظهر من مظاهر KGB Spy. برامج مكافحة الفيروسات العادية عاجزة ضد البرامج الضارة مثل KGB Spy. قم بتنزيل أداة الإزالة المبسطة هذه المصممة خصيصًا لحل مشكلات KGB Spy وkgbspy-393.exe (سيبدأ التنزيل تلقائيًا):

المهام

يزيل كافة الملفات التي تم إنشاؤها بواسطة KGB Spy.

يزيل كافة إدخالات التسجيل التي تم إنشاؤها بواسطة KGB Spy.

يمكن للبرنامج إصلاح مشاكل المتصفح.

يحصن النظام.

الإزالة مضمونة - في حالة فشل الأداة المساعدة، يتم توفير الدعم المجاني.

يتم تضمين دعم مكافحة الفيروسات على مدار الساعة طوال أيام الأسبوع عبر GoToAssist في الحزمة.

فريق الدعم لدينا جاهز لحل مشكلتك مع KGB Spy وإزالة KGB Spy الآن!

اترك وصفًا تفصيليًا لمشكلتك مع KGB Spy في القسم. سيتصل بك فريق الدعم الخاص بنا ويقدم لك حلاً خطوة بخطوة لمشكلة KGB Spy لديك. يرجى وصف مشكلتك بأكبر قدر ممكن من الدقة. سيساعدنا هذا على تزويدك بطريقة إزالة KGB Spy الأكثر فعالية.

كيفية إزالة KGB Spy يدوياً

يمكن حل هذه المشكلة يدويًا عن طريق حذف مفاتيح التسجيل والملفات المرتبطة بـ KGB Spy، وإزالتها من قائمة بدء التشغيل وإلغاء تسجيل كافة ملفات DLL المرتبطة. بالإضافة إلى ذلك، يجب استعادة ملفات DLL المفقودة من توزيع نظام التشغيل في حالة تلفها.

للتخلص منه تحتاج إلى:

1. قم بإنهاء العمليات التالية وحذف الملفات المقابلة:

تحذير:تحتاج فقط إلى حذف الملفات التي يوجد مجموعها الاختباري في قائمة الملفات الضارة. قد تكون هناك ملفات بنفس الأسماء على نظامك. نوصي باستخدام هذا لحل المشكلة بأمان.

2. احذف المجلدات التالية:

3. احذف مفاتيح التسجيل و/أو القيم التالية:

تحذير:إذا تم تحديد قيم مفتاح التسجيل، فيجب عليك حذف القيم المحددة فقط وترك المفاتيح نفسها سليمة. نوصي باستخدام هذا لحل المشكلة بأمان.

4. إعادة ضبط إعدادات المتصفح

في بعض الأحيان يمكن أن يؤثر ذلك على إعدادات المتصفح لديك، مثل تغيير صفحة البحث والصفحة الرئيسية. ننصحك باستخدام ميزة "إعادة ضبط المتصفحات" المجانية الموجودة في "الأدوات" في البرنامج لإعادة ضبط جميع المتصفحات مرة واحدة. يرجى ملاحظة أنه قبل ذلك تحتاج إلى حذف جميع الملفات والمجلدات ومفاتيح التسجيل التابعة لـ KGB Spy. لإعادة ضبط إعدادات المتصفح يدويًا، استخدم هذه الإرشادات:

للإنترنت إكسبلورر

إذا كنت تستخدم نظام التشغيل Windows XP، فانقر فوق يبدأ، و يفتح. أدخل ما يلي في الحقل يفتحبدون اقتباسات والصحافة يدخل: "inetcpl.cpl".

إذا كنت تستخدم نظام التشغيل Windows 7 أو Windows Vista، فانقر فوق يبدأ. أدخل ما يلي في الحقل يبحثبدون اقتباسات والصحافة يدخل: "inetcpl.cpl".

حدد علامة تبويب بالإضافة إلى ذلك

تحت إعادة ضبط إعدادات متصفح إنترنت إكسبلورر، انقر إعادة ضبط. و اضغط إعادة ضبطمرة أخرى في النافذة التي تفتح.

حدد خانة الاختيار إزالة الإعدادات الشخصيةلحذف السجل واستعادة البحث والصفحة الرئيسية.

بعد انتهاء Internet Explorer من إعادة التعيين، انقر فوق "نعم". يغلقفي مربع الحوار.

تحذير: إعادة ضبط إعدادات المتصفحاتالخامس أدوات

لجوجل كروم

ابحث عن مجلد تثبيت Google Chrome على: C:\Users\"اسم المستخدم"\AppData\Local\Google\Chrome\Application\User Data.

في المجلد بيانات المستخدم، ابحث عن الملف تقصيروإعادة تسميته إلى النسخ الاحتياطي الافتراضي.

قم بتشغيل Google Chrome وسيتم إنشاء ملف جديد تقصير.

إعادة ضبط إعدادات جوجل كروم

تحذير:في حالة عدم نجاح ذلك، استخدم الخيار المجاني. إعادة ضبط إعدادات المتصفحاتالخامس أدواتفي برنامج أداة إصلاح Spyhunter.

لموزيلا فايرفوكس

افتح فايرفوكس

من القائمة، حدد يساعد > معلومات حل المشكلات.

انقر فوق الزر إعادة ضبط فايرفوكس.

بعد انتهاء Firefox، ستظهر نافذة ويقوم بإنشاء مجلد على سطح المكتب. انقر مكتمل.

تحذير:بهذه الطريقة سوف تفقد كلمات المرور الخاصة بك! نوصي باستخدام الخيار المجاني إعادة ضبط إعدادات المتصفحاتالخامس أدواتفي برنامج أداة إصلاح Spyhunter.

المستخدم ومشغل نظام المعلومات

عند تحديد وجود أو عدم وجود ترخيص لإجراءات تتعلق بالمعلومات في نظام المعلومات، من المهم أن نفهم بوضوح الفرق بين مفهومي "المستخدم" (البرنامج أو الكمبيوتر) و"مشغل نظام المعلومات". مفهوم "المستخدم" هو مفهوم شائع الاستخدام، يستخدم في العديد من مجالات النشاط البشري (هناك مفاهيم "مستخدم الملكية"، "مستخدم الحياة البرية"، "مستخدم باطن الأرض"، "مستخدم عمل"، " (مستخدم خدمات الاتصالات، ""مستخدم الكمبيوتر"، وما إلى ذلك)، ومفهوم "مشغل نظام المعلومات" هو مفهوم قانوني خاص، محدد في القانون ولا يحتاج إلى تفسير.

دعونا نحاول فهم المستخدم أولاً. يقول قاموس أوشاكوف التوضيحي للغة الروسية أن المستخدم هو "شخص لديه بعض الممتلكات قيد الاستخدام، قيد التشغيل"، أي أنه من ناحية، يمكن فهم المستخدم على أنه شخص يستخدم جهاز كمبيوتر. وفي الوقت نفسه، وفقا للفن. 1280 من القانون المدني، المستخدم - "الشخص الذي يمتلك بشكل قانوني نسخة من برنامج كمبيوتر أو نسخة من قاعدة بيانات". وبالتالي، يمكن أيضًا استخدام كلمة "مستخدم" لتحديد مالك نسخة من برنامج أو قاعدة البيانات. أي من هذين المفهومين ينطبق على حالتنا؟ وبما أن الوصول غير القانوني إلى المعلومات وإنشاء برامج ضارة ينبغي النظر إليه فقط في سياق العلاقات مع المعلومات (وليس العلاقات مع كائنات الملكية الفكرية)، فإن الاستنتاج واضح - في حالتنا، من الضروري الاسترشاد بالتفسير من قاموس أوشاكوف. لذلك، في سياق الفصل 28 من القانون الجنائي، المستخدم هو أي شخص يستخدم جهاز كمبيوتر.

الآن دعنا نعود إلى مشغل نظام المعلومات. وفقًا للتعريف الوارد في المادة 2 من القانون الاتحادي "بشأن المعلومات..."، فإن "مشغل نظام المعلومات هو مواطن أو كيان قانوني يشارك في تشغيل نظام المعلومات، بما في ذلك معالجة المعلومات الواردة في قواعد بياناته". إذا اقتصرت على هذا التعريف فقط، فيمكنك استخلاص النتيجة الخاطئة. أن "المستخدم" و"مشغل نظام المعلومات" هما نفس الشيء. ومع ذلك، في الجزء 2 من الفن. تنص المادة 13 من نفس القانون على ما يلي: "ما لم تنص القوانين الفيدرالية على خلاف ذلك، فإن مشغل نظام المعلومات هو مالك الوسائل التقنية المستخدمة لمعالجة المعلومات الموجودة في قواعد البيانات، والذي يستخدم قواعد البيانات هذه بشكل قانوني، أو الشخص الذي يتعامل معه هذا المالك أبرمت اتفاقية بشأن تشغيل نظام المعلومات " أي أننا لا نتحدث عن أي مستخدم، بل نتحدث إما عن مالك جهاز كمبيوتر، أو عن الشخص الذي استأجره المالك لإدارة هذه المعدات. وبالتالي، على سبيل المثال، فإن أحد أفراد عائلة مالك الكمبيوتر المنزلي، وموظف الشركة التي تعمل على معدات الشركة، كونه مستخدم كمبيوتر، ليس مشغل نظام معلومات. لذلك، لا يمكننا القول أنه من الضروري الحصول على إذن من هذا المستخدم للوصول إلى المعلومات - فهو ببساطة ليس لديه الحق في منح هذا الإذن. لكن صاحب جهاز الكمبيوتر المنزلي أو مدير الشركة التي تمتلك أجهزة كمبيوتر لديه مثل هذه الحقوق، وهو ما ينص عليه القانون بشكل واضح. وعليه، إذا كان الوصول إلى المعلومات مرخصًا من قبل مشغل نظام المعلومات، سواء كان المستخدم العادي يريد أو لا يريد أن يتم هذا الوصول، فلا أحد يهتم - مشغل نظام المعلومات يمارس حقه القانوني.

الاستنتاج الرئيسي من الفرق الموصوف أعلاه هو هذا. من المستحيل اعتبار الوصول إلى المعلومات دون موافقة المستخدم، ولكن بعقوبة مشغل نظام المعلومات (الذي يتم تنفيذه على المستوى الفني باستخدام كلمة مرور المسؤول)، غير قانوني، والبرنامج الذي ينفذ هذا الوصول ليس ضارًا.

إذا قام مستخدم عادي بتخزين معلوماته الخاصة في نظام معلومات صاحب العمل (أو أحد الأقارب أو المعارف)، فإنه، بصفته مالكها، له الحق رسميًا في السماح أو رفض الوصول إليها. ومع ذلك، وفقًا للقانون والممارسة، فإن السماح أو حظر "الوصول الفني" إلى المعلومات المخزنة في نظام المعلومات يتم التحكم فيه من قبل مشغله، ولا يحق لمالك المعلومات التدخل في إدارة نظام المعلومات.

والنتيجة هي التالية. إذا كان لدى المستخدم العادي، بصفته مالك معلوماته الخاصة، اتفاقية مع مشغل نظام معلومات وتنص هذه الاتفاقية على أنه يحق للمستخدم تخزين معلوماته الخاصة في نظام معلومات شخص آخر، ويتعهد مشغل نظام المعلومات باتخاذ تدابير لحمايتها من الإجراءات غير المصرح بها، ثم في النهاية، لا يزال مشغلها يمنح الإذن بالوصول إلى المعلومات في نظام المعلومات (باتفاق مسبق مع مالك المعلومات). إذا لم يكن هناك مثل هذا الاتفاق، فمن خلال أفعاله المتمثلة في إدخال المعلومات في نظام معلومات شخص آخر، يوفر المستخدم فعليًا إمكانية الوصول إليها لمشغل نظام المعلومات، مما يجعل الأخير المالك القانوني له. ويترتب على ذلك مرة أخرى أن طريقة "الوصول الفني" إلى نظام المعلومات سيتم تحديدها من قبل مشغلها.

مراقب شخصي

اختيارك

للرقابة الأبوية

خصم لمن يتذكر. في صفحة الدفع، استخدم قسيمة KGBSPY واحصل على خصم 70%!

انتباه! يُسمى البرنامج الآن Mipko Personal Monitor!

يكاد يكون من المستحيل اليوم العثور على جهاز كمبيوتر يمكن لشخص واحد فقط الوصول إليه. علاوة على ذلك، فإن هذا لا ينطبق فقط على الأجهزة المكتبية والتعليمية وما إلى ذلك، ولكن أيضًا على أجهزة الكمبيوتر المنزلية الأكثر شيوعًا. بعد كل شيء، تستخدمها الأسرة بأكملها. بالطبع، ربما لا يكون التجسس على زوجتك/زوجك أمرًا أخلاقيًا. ومع ذلك، يكون هذا مقبولاً في بعض الحالات، على سبيل المثال، عندما يكون شريكك مدمنًا على السفر إلى مواقع مشبوهة، مما يعرض أمان جهاز الكمبيوتر للخطر. ولكن لا يزال هناك أطفال.

حماية لطفلك

مراقب شخصي للنوافذ

نسخة مجانية

لمدة 3 أيام

اليوم، غالبا ما يتفوق تلاميذ المدارس على والديهم في معرفة القراءة والكتابة بالكمبيوتر. وبالتالي، فإن التحكم في عملهم باستخدام جهاز الكمبيوتر أمر صعب للغاية، بل وأكثر من ذلك للحد منه. وفي الوقت نفسه، في بعض الأحيان يكون ذلك ضروريا ببساطة. وإلا كيف سيتمكن الآباء من معرفة ما كان يفعله طفلهم بالضبط على الكمبيوتر أثناء النهار: كتابة مقال بضمير حي، أو قراءة النكات على شبكة الإنترنت العالمية، أو اللعب؟ ربما يقلق نفس السؤال قادة الشركة. ماذا يفعل الموظفون عندما لا يمكن السيطرة على تصرفاتهم؟ هل التقارير والعقود صحيحة؟ سيساعدك برنامج KGB Spy في العثور على إجابة لجميع هذه الأسئلة وتبديد أي شكوك أخيرة.

برنامج مثير جدًا للاهتمام، لقد بدأت باستخدام KGB Spy. مفيد للاستخدام وضروري سواء في العمل أو خارجه.

في جوهره، KGB Spy هو برنامج Keylogger. إنه يعترض ويخزن على القرص الصلب سجلاً مفصلاً لإجراءات المستخدم، ويلتقط لقطات شاشة، ويسجل إطلاق البرامج المختلفة، وما إلى ذلك. لذلك، عند تثبيته واستخدامه، قد يصدر برنامج مكافحة الفيروسات المثبت على جهاز الكمبيوتر تحذيرًا مناسبًا. ومع ذلك، ليست هناك حاجة للخوف من هذا. في الواقع، KGB Spy ليس برنامجًا ضارًا ولا يسرق المعلومات. ومع ذلك، في حالة حدوث ذلك، يمكن للمستخدم منع هذه الأداة المساعدة من الوصول إلى الإنترنت، مما يسمح لها فقط بجمع البيانات (من خلال تكوين نظام أمان الكمبيوتر الشخصي بشكل مناسب). وفي هذه الحالة، يمكنه أن يكون واثقًا من أمان كلمات المرور الخاصة به والمعلومات السرية الأخرى. الميزة الرئيسية لبرنامج KGB Spy، والتي تلفت انتباهك على الفور عند تشغيله لأول مرة، هي واجهته البسيطة للغاية والمريحة للغاية.

يتم تنفيذ جميع الأعمال باستخدام هذه الأداة تقريبًا في نافذة واحدة مقسمة إلى قسمين. على اليسار توجد روابط للوصول إلى المعلومات التي جمعها البرنامج وجميع الإعدادات الخاصة بعملية المراقبة. تم تجميعها جميعًا على شكل شجرة، مما يوفر سهولة الوصول إلى أي قسم يحتاجه المستخدم. يتم استخدام الجانب الأيمن من النافذة مباشرة لعرض السجلات وتكوين المراقبة. بالإضافة إلى ذلك، يتم عرض تلميح مفصل مباشرة فيه أثناء ضبط المعلمات. يبدو هذا الحل ناجحا للغاية، لأنه يسهل بشكل كبير تطوير البرنامج. وأخيرًا، تجدر الإشارة إلى أن واجهة KGB Spy متعددة اللغات: يمكن للمستخدم اختيار اللغة الإنجليزية أو الألمانية أو الروسية بشكل مستقل.

الآن يمكننا الانتقال إلى مراجعة وظائف KGB Spy. وسنبدأ بالطبع بأنواع المراقبة التي يتم تنفيذها في هذا البرنامج. هناك ستة منها في المجموع، ويمكن تشغيل وإيقاف كل منها بشكل مستقل عن الآخرين. الأول هو تسجيل ضغطات المفاتيح للمستخدم. علاوة على ذلك، يمكن للبرنامج أيضًا تسجيل استخدام مفاتيح الوظائف (F1-F12، وجميع أنواع المجموعات باستخدام الزرين Alt وCtrl). بالإضافة إلى ذلك، بالإضافة إلى النقرات نفسها، تسجل السجلات وقتها والبرنامج الذي تم إجراؤه فيه وعنوان النافذة النشطة. كل هذا يسمح لك بمعرفة ليس فقط ما أدخله المستخدم بالضبط، ولكن أيضًا في أي برنامج وفي أي ملف مفتوح قام بذلك. النوع الثاني من المراقبة هو التقاط لقطات الشاشة. إنها ضرورية لكي ترى بوضوح ما كان يفعله المستخدم في غياب مالك الكمبيوتر. يمكن للبرنامج التقاط لقطات شاشة إما بمؤقت (بعد عدد معين من الدقائق) أو عند فتح كل نافذة جديدة. بالإضافة إلى ذلك، يمكن للمسؤول تحديد نوع الصور التي يحتاجها (الشاشة بأكملها أو النافذة النشطة فقط) وما هي الجودة التي ينبغي أن تكون عليها.

النوع التالي من المراقبة التي يمكن أن يقوم بها KGB Spy هو مراقبة نشاط البرنامج. عند استخدامه، ستقوم الأداة المساعدة المعنية بحفظ كافة البرامج قيد التشغيل والمغلقة في السجل. وبالتالي، سيعرف مالك الكمبيوتر دائمًا البرامج التي تم استخدامها في غيابه. النوع الرابع من المراقبة هو تتبع المعلومات التي تم حفظها في الحافظة.

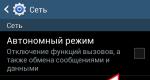

تفضل. النوع الخامس من المعلومات التي يمكن للأداة المساعدة المعنية حفظها في السجلات هو عناوين صفحات الويب التي تمت زيارتها. وهذا مهم جدًا لأن التحكم في استخدام الإنترنت مهم جدًا. إن زيارة بعض المواقع لا يمكن أن تصرف انتباه الموظفين عن العمل وتؤثر على نفسية الطفل فحسب، بل إنها تهدد أيضًا أمان الكمبيوتر بشكل خطير. ولذلك، فإن السيطرة في هذا المجال ضرورية ببساطة. وأخيرا، يتيح لك النوع الأخير من المراقبة تتبع عمليات تشغيل جهاز الكمبيوتر الخاص بك وإيقاف تشغيله وإعادة تشغيله. إحدى الميزات المهمة لبرنامج KGB Spy هي وظيفته المخفية، عند تنشيطها، من المستحيل اكتشاف الأداة المساعدة باستخدام أدوات نظام التشغيل القياسية. علاوة على ذلك، ومن المثير للاهتمام، أنه يمكن للمستخدم إما تمكينه أو تعطيله. في الحالة الأولى، سيتم إجراء المراقبة سرا. وفي الحالة الثانية، سيعرف المستخدمون أن مالك الكمبيوتر الشخصي يتحكم في تصرفاتهم. سيكون هذا عادلاً لهم وسيمنع محاولات إساءة استخدام الكمبيوتر. ومع ذلك، فمن الضروري أن نفهم أن العمل المرئي يكون منطقيًا فقط إذا كان الوصول إلى إعدادات البرنامج المعني والسجلات التي يحفظها محدودًا باستخدام الحماية المضمنة بكلمة مرور.

ميزة أخرى مثيرة للاهتمام في منتج KGB Spy هي المراقبة الانتقائية. أولا، يمكن لمالك الكمبيوتر تمكين أو تعطيل أنواع مختلفة من التحكم لكل مستخدم، حتى الرفض الكامل لمراقبة تصرفات بعض الأشخاص. يتيح لك هذا الأسلوب تكوين نظام التحكم بمرونة وتقليل حجم السجلات المسجلة. يمكن أن تكون هذه الوظيفة مفيدة جدًا، على سبيل المثال، في المنزل. يمكن للوالدين إنشاء حسابات خاصة لأطفالهم (وهو أمر طبيعي في الواقع) وإدراجهم فقط في المراقبة. ثانيا، يتيح لك برنامج KGB Spy تحديد قائمة البرامج التي سيتم مراقبتها أو، على العكس، لن تتم مراقبتها. سيساعد استخدام هذه الميزة على تقليل حجم السجلات دون تقليل محتوى المعلومات الخاص بها.

بالمناسبة، يمكن التحكم في حجم السجلات التي يحفظها KGB Spy. يتمتع مالك الكمبيوتر الشخصي بفرصة تعيين الحد الأقصى لحجم السجل لكل مستخدم وتمكين الحذف التلقائي للمعلومات في حالة الوصول إلى الحد الأقصى. يتيح لك هذا منع امتلاء محرك الأقراص الثابتة لديك ومنع تباطؤ جهاز الكمبيوتر الخاص بك بسبب السجلات الكبيرة جدًا للأداة المساعدة المعنية.

ميزة أخرى مفيدة تم تنفيذها في برنامج KGB Spy هي إمكانية التحكم عن بعد. لاستخدامه، يجب على المستخدم تكوينه: تعيين معلمات الوصول إلى خادم FTP أو إدخال عنوان بريده الإلكتروني. بعد ذلك، ستقوم الأداة المعنية بإرسال المعلومات التي تم جمعها بشكل مستقل في فترة زمنية محددة. علاوة على ذلك، يتمتع مالك الكمبيوتر الشخصي بفرصة اختيار نوع هذا التقرير (بتنسيق HTML أو كأرشيف ZIP)، بالإضافة إلى البيانات التي سيتم تضمينها فيه (على سبيل المثال، كل شيء باستثناء لقطات الشاشة، والأزرار المضغوطة فقط، وما إلى ذلك). .). يستحق نظام إنذار الطوارئ إشارة خاصة. جوهر هذه الوظيفة هو على النحو التالي. أولاً، يجب على مالك الكمبيوتر الشخصي تحديد قائمة بالكلمات غير المرغوب فيها. في المستقبل، إذا قام مستخدم خاضع للرقابة بإدخال أي منها، فسيتم إرسال إشعار مناسب، وإذا لزم الأمر، سجل محفوظ على الفور إلى البريد الإلكتروني المحدد في الإعدادات. ، منع تسرب المعلومات السرية، الخ.

لا يسعنا أيضًا إلا أن نتحدث عن عرض المعلومات التي تم جمعها بواسطة برنامج KGB Spy. علينا أن نبدأ بحقيقة أنه يمكن تقديم البيانات في شكلين. الأول هو الجدول. في ذلك، يمكن لمالك الكمبيوتر عرض جميع السجلات وخصائصها الرئيسية بسرعة: الوقت، وعنوان النافذة، ونوع الحدث، وما إلى ذلك (كل نوع من المراقبة له مجموعة خاصة به من الخصائص). من أجل راحتها، توفر الأداة المساعدة المعنية القدرة على فرز القائمة حسب أي حقل، بالإضافة إلى استخدام عوامل التصفية (على سبيل المثال، عرض المفاتيح المضغوطة فقط في متصفح Internet Explorer). النوع الثاني من عرض المعلومات هو التقرير. وهي مخصصة لطباعة المعلومات التي تم جمعها، على سبيل المثال، لتقديمها كدليل على عمل غير صحيح من قبل الموظف. بالإضافة إلى ذلك، يوجد في قسم عرض السجل مرشح للوقت، والذي بفضله يمكنك فقط عرض الإدخالات غير المقروءة أو الإدخالات التي تم إجراؤها في فترة زمنية عشوائية. هذا مناسب جدًا، لأنه أثناء العمل النشط يمكن أن تصل السجلات إلى أحجام كبيرة.

تتيح لك وظيفة البرنامج ضبط وضع التشغيل غير المرئي، بحيث لا يمكن لأحد أن يخمن أنه يتم مراقبته بواسطة برنامج Keylogger حقيقي. KGB Spy أثناء عمل جهاز الكمبيوتر الخاص بك: يسجل المعلومات المدخلة من لوحة المفاتيح، والبيانات من الحافظة، ويراقب المواقع التي تمت زيارتها.

يتم حفظ المعلومات التي تم جمعها أثناء المراقبة في قاعدة بيانات لا يمكن لأحد سواك الوصول إليها. يمكنك تلقي رسالة إلى بريدك الإلكتروني تحتوي على معلومات مفصلة حول من ومتى وماذا فعل على الكمبيوتر. ستحتاج فقط إلى التحقق من بريدك الإلكتروني من وقت لآخر.

إذا كنت لا تستخدم جهاز الكمبيوتر الخاص بك فقط، بل يستخدمه طفلك أيضًا، فستصبح المشكلة واضحة تمامًا. هناك موارد كافية على الإنترنت غير مناسبة على الإطلاق لمشاهدتها من قبل الأطفال.

بالإضافة إلى ذلك، أصبحت حالات الجرائم المرتكبة ضد الأطفال من قبل أشخاص يستخدمون الدردشة عبر الإنترنت لإغواء القاصرين أكثر تواترا في الآونة الأخيرة. من الصعب للغاية الحد من وصول الطفل إلى الموارد المشكوك فيها، ويكاد يكون من المستحيل منع الوصول إلى غرف الدردشة. قد يكون الحل الأمثل هو استخدام نظام مراقبة لأنشطة طفلك على الكمبيوتر وعلى الإنترنت.

انخفضت مبيعات شركتك بنسبة 50% وبدأ أفضل مدير في بعض الأحيان يتصرف بشكل غير لائق؟ عندما تدخل، يضغط بشكل محموم على شيء ما على لوحة المفاتيح! إذا كنت بحاجة إلى التحكم في استخدام موارد الحوسبة في مكان العمل من قبل موظفي مؤسستك، فلا يمكنك الاستغناء عن نظام التحكم والمراقبة بالكمبيوتر.

توجد حلول الأجهزة، مثل أنظمة الأجهزة والبرامج التي تجمع بين استخدام كاميرا فيديو بسيطة مع البرامج المضمنة. ولمثل هذه الحلول مزايا وعدد من العيوب، بدءًا من تكلفتها العالية وحتى امتثالها غير الكامل لمهمة مراقبة الكفاءة التشغيلية، فضلاً عن الاستخدام غير المناسب لمعدات الكمبيوتر.

يوفر واجهة مريحة وبديهية لتتبع نشاط المستخدم على جهاز الكمبيوتر الخاص بك. المنتج قادر على تتبع وحفظ تسلسلات ضغطات المفاتيح في ملف على محرك الأقراص الثابتة لديك، مما يسمح لك بمراقبة إنتاجية العاملين في مكان العمل أو ضمان سلامة طفلك في الدردشات.

أو هل بدأ يبدو لك مؤخرًا أن من تحب هو منك؟ لا يتم تخزين أي رسالة في ICQ الخاص به، ويتم نقل جميع الملفات من الكمبيوتر إلى محرك أقراص فلاش، وهو يعمل على الإنترنت فقط عندما لا تكون موجودًا، كما تتم إضافة جميع مواقع الويب التي تمت زيارتها إلى التقرير مع الرسوم التوضيحية - لقطات شاشة فورية!

لا يمكنك فهم ما يحدث. لا يُعرض عليك رعاية طفل أو أحد أفراد أسرتك أو موظف - يُعرض عليك مساعد موثوق به في الحصول على المعلومات الضرورية - برنامج تجسس.

الميزة الفريدة للمنتج هي نظام للاستجابة لإدخال كلمات رئيسية أو عبارات معينة.

قد يرسل لك بريدًا إلكترونيًا أو يخطرك إذا قام مستخدم بإدخال كلمة رئيسية من القائمة التي تحددها.

KGB Archiver هو برنامج أرشيفي مجاني للكمبيوتر تم إنشاؤه بواسطة Tomasz Pawlak. إنها عبارة عن غلاف رسومي لتعديل المؤلف لخوارزمية الضغط PAQ1-7.

يستخدم KGB Archiver إحدى خوارزميات AES-256 الأكثر موثوقية لتشفير الأرشيفات. وفي الوقت نفسه، تجدر الإشارة إلى أن هناك متطلبات متزايدة لأجهزة الكمبيوتر، وخاصة كمية ذاكرة الوصول العشوائي. اعتمادا على مستوى الضغط، مطلوب من 9 ميغابايت إلى 1.6 غيغابايت من ذاكرة الوصول العشوائي. يدعم برنامج الأرشفة أيضًا تنسيق KGB الخاص به، بالإضافة إلى ZIP.

يوجد إصدار لأنظمة تشغيل Microsoft Windows وإصدار تجريبي لوحدة التحكم لأنظمة POSIX.

الميزات والوظائف الرئيسية لبرنامج KGB Archiver

- دعم الأرشيفات بتنسيقات ZIP وKGB.

- إنشاء أرشيفات الاستخراج الذاتي.

- التشفير باستخدام مفتاح AES 256 بت.

تظهر الاختبارات أن نسبة الضغط في برنامج KGB Archiver ليست أعلى بكثير من نسبة الضغط في برامج أرشفة RAR وCab الشهيرة، والأهم من ذلك، أن أوقات التفريغ تكون أطول من حيث الحجم. المتطلبات الفعلية لحجم ذاكرة الوصول العشوائي كبيرة أيضًا.

عيوب أرشيفي KGB

- يؤدي استخدام الامتداد .kgb للأرشيفات (الذي تستخدمه بالفعل شركة Mercury Development’s Kremlin Encrypt) إلى حدوث تعارض.

- في الإصدارات 1.x، تمت ملاحظة إنشاء غير صحيح لأرشيفات ZIP من ملف صغير (أقل من 1 كيلو بايت).

لا يمكن فك نتيجة الأرشفة.

- لا تتم أرشفة قائمة الملفات، لذلك إذا كان هناك عدد كبير من الملفات الصغيرة، ينخفض مستوى الضغط بشكل حاد.

- يدعم تنسيقات .KGB و.ZIP فقط.