การเจลเบรค iPhone คืออะไร? วิธีดูว่า iPhone หรือ iPad ถูกเจลเบรคแล้ว วิธีดูว่าเจลเบรคแล้วหรือไม่

อุปกรณ์ Apple ที่ "เจลเบรคแล้ว" ไม่ได้เป็นเพียงคุณสมบัติใหม่เท่านั้น แต่ยังรวมถึงปัญหาด้านความปลอดภัยเพิ่มเติมสำหรับอุปกรณ์เองและแอปพลิเคชันที่ทำงานด้วย วันนี้เราจะพูดถึงการแหกคุกคืออะไร วิธีการทำงาน และผลกระทบด้านความปลอดภัยของมันคืออะไร

การแหกคุกคืออะไร?

ดังนั้นการแหกคุกจึงเป็นโปรแกรมพิเศษสำหรับลบข้อจำกัดด้านความปลอดภัยของระบบผ่านการหาช่องโหว่ เมื่อเวลาผ่านไป คำจำกัดความนี้ถูกกำหนดอย่างชัดเจนสำหรับการแฮ็กอุปกรณ์จาก Apple: iPod, iPad, Apple TV, iPhone ชื่อนี้ได้รับการเชื่อมโยงกับเป้าหมายหลัก - ทำลายแซนด์บ็อกซ์ แต่แซนด์บ็อกซ์นี้ดีมากจนเรียกว่าคุก (คุก) สำหรับอุปกรณ์ที่ใช้ระบบปฏิบัติการ Android กระบวนการที่เกือบจะคล้ายกันนี้เรียกว่าการรูท ซึ่งเกี่ยวข้องกับเป้าหมายสูงสุดของการรันในฐานะรูท นอกจากนี้ยังจำเป็นที่จะไม่สับสนข้อกำหนดเหล่านี้กับแนวคิดของการปลดล็อก ซึ่งหมายถึงการไม่ผูกมัดของผู้ให้บริการเครือข่ายมือถือที่จัดตั้งขึ้นพร้อมกับการซื้อโทรศัพท์ และควรเข้าใจว่าการแหกคุกนั้นขึ้นอยู่กับฮาร์ดแวร์และซอฟต์แวร์: ช่องโหว่ที่อยู่เบื้องหลังสามารถใช้คุณสมบัติของส่วนประกอบทั้งฮาร์ดแวร์และซอฟต์แวร์ได้ ดังนั้นการเจลเบรคสำหรับอุปกรณ์บางตัว X ที่มี OC Y ไม่ได้หมายถึงประสิทธิภาพบนอุปกรณ์ Z ที่มี OS Y หรืออุปกรณ์ X ที่มี OS K

ในขณะเดียวกัน การแหกคุกเองก็มีสองประเภท:

- ล่าม (แนบ);

- ปลด (ไม่แนบ)

สิ่งที่แนบมาหมายความว่าหลังจากรีบูตอุปกรณ์ดังกล่าว JB จะหายไปและในกรณีที่ไม่ได้เชื่อมต่ออุปกรณ์นั้นจะยังคงมีผลบังคับใช้ซึ่งสะดวกกว่ามาก

ทำไม

ฉันจะเลือกคนสามกลุ่มหลักที่ต้องการเจลเบรกเลย: นักพัฒนา ผู้ใช้ทั่วไป และนักวิจัยด้านความปลอดภัยข้อมูล

อย่างแรกคือการค้นหาว่าเกิดอะไรขึ้นภายใต้ประทุนของ iOS ใช้คุณสมบัติที่ซ่อนอยู่และปรับแต่งแอปพลิเคชันของคุณให้ดีที่สุดเท่าที่จะเป็นไปได้ (บางครั้งใช้ API ส่วนตัว) ประการที่สองคือเพื่อใช้การปรับแต่ง (โดยปกติจะเขียนก่อน) Tweak เป็นซอฟต์แวร์ชิ้นเล็ก ๆ ที่ทำการเปลี่ยนแปลงบางอย่างกับ iOS เพื่อปรับปรุงการใช้งาน อาจเป็นไอคอนชุดใหม่ การแทรกคำแนะนำเครื่องมือใหม่ใน SpringBoard หรือการจดจำรหัสผ่านสำหรับ App Store โดยทั่วไปแล้ว ทุกสิ่งที่ดูเหมือนสะดวกและมีประโยชน์จากฝั่งผู้ใช้ แต่ Apple ไม่ได้นำไปใช้ และสุดท้าย นักวิจัยด้านความปลอดภัยจำเป็นต้องเจลเบรคเพื่อเจาะเข้าไปในตัวระบบปฏิบัติการเองและทุกอย่างที่หมุนไปที่นั่น สถานการณ์ที่พบบ่อยที่สุดคือการวิเคราะห์ความปลอดภัยของแอปพลิเคชันมือถือสำหรับ iOS หากคุณไม่ทราบ แอปพลิเคชัน iOS ทั้งหมดจาก App Store จะได้รับการปกป้องโดย DRM และคุณสามารถรับแอปพลิเคชันที่ถอดรหัสได้ในขณะรันไทม์เท่านั้น ขณะนี้การดำเนินการนี้ทำได้เฉพาะในอุปกรณ์ที่เจลเบรคแล้วเท่านั้น ใช่ เราสามารถเพิ่มบริการพลเรือนที่นี่สำหรับการจารกรรมและการโจมตีประเทศที่น่ารังเกียจและผู้นำของประเทศ ตัวอย่างเช่น Obama ถูกห้ามไม่ให้ใช้ iPhone โดยบริการรักษาความปลอดภัยของเขา มีความเห็นว่าเนื่องจากความสนใจสูงของทหารในการแหกคุกการแหกคุกสาธารณะอาจหายไปอย่างสมบูรณ์: ทำไมต้องโพสต์อะไรฟรีเมื่อพวกเขาพร้อมที่จะเทความเขียวขจีให้กับคุณ ...

แน่นอนว่า Apple ปฏิบัติต่อการแหกคุกในทางลบและเตือนผู้ใช้เกี่ยวกับเรื่องนี้ สิ่งนี้ชัดเจนเนื่องจากบุคคลที่สามทำการเปลี่ยนแปลงในระบบปฏิบัติการที่ปิดและเพื่อบันทึกการเปลี่ยนแปลงเหล่านี้ละเมิดระบบความปลอดภัยของระบบปฏิบัติการ - พวกเขาแก้ไขและโกงบางส่วนของรหัส ซึ่งแน่นอนว่านำไปสู่การละเมิดความเสถียรของ OC - สิ่งนี้ควรคำนึงถึงเมื่อคุณทำการเจลเบรค

Jailbreak - ความเสี่ยงด้านความปลอดภัย

JB ปิดใช้งานกลไกการรักษาความปลอดภัยส่วนใหญ่ของระบบปฏิบัติการ เนื่องจากมีการคุกคามจากมัลแวร์ที่ติดอุปกรณ์ นี่อาจเป็นได้ทั้งการดาวน์โหลดมัลแวร์โดยไม่ได้ตั้งใจจาก Cydia (ไม่มีใครตรวจสอบที่นั่น) หรือการโจมตีแบบกำหนดเป้าหมายด้วยจิตวิญญาณของ ZitMo, SpitMo, CitMo หากคุณคิดว่าไม่มีโครงการดังกล่าวแสดงว่าคุณคิดผิด มีโครงการ iPhone-Espionage ซึ่งมีฟังก์ชันการทำงานเช่น:

- คีย์ล็อกเกอร์;

- จับภาพหน้าจอ;

- เปลี่ยนเส้นทาง SMS;

- การบันทึกไมโครโฟน

- การส่งพิกัด GPS

จากมุมมองของชุมชน ในทางกลับกัน นี่เป็นเหตุการณ์ที่สดใสและมีการพูดถึงอย่างกว้างขวาง ซึ่งแม้แต่สื่อสิ่งพิมพ์อย่าง Forbes ก็มองข้ามไม่ได้ นักพัฒนา JB ยังมีโปรแกรมควบคุมการเจลเบรคทั่วโลก ซึ่งพวกเขาจะแบ่งปันข้อมูลให้กันและกัน และจากข้อมูลของ Saurik (ผู้สร้าง Cydia ซึ่งเป็นร้านแอป iOS ที่ผิดกฎหมาย) ณ วันที่ 2 มีนาคม 2013 มีอุปกรณ์ที่เจลเบรคแล้ว 23 ล้านเครื่องในโลก

อย่างไรก็ตาม กระบวนการทั้งหมดในการสร้างการเจลเบรคจากภายนอกนั้นคล้ายกับเกมแมวจับหนูระหว่าง Apple และนักพัฒนาซอฟต์แวร์ มีการปิดช่องโหว่บางส่วนและแนะนำกลไกการรักษาความปลอดภัยใหม่ในระบบปฏิบัติการ ในขณะที่บางช่องโหว่กำลังรอการเปิดตัวและทดสอบลูกหลานของตน

ความปลอดภัยใน iOS

เกริ่นนำพอแล้ว เรามาเริ่มดำดิ่งสู่องค์ประกอบทางเทคนิคของการแหกคุกกันเลย มาทำความคุ้นเคยกับกลไกความปลอดภัยของ iOS ที่ขวางทาง JB กันสักหน่อย

- การเซ็นรหัส แอปได้รับการปกป้องด้วย DRM หลังจากการตรวจสอบโดย Apple (โดยใช้ใบรับรอง X.509v3) ดังนั้นเฉพาะแอพที่ลงนามโดย Apple เท่านั้นที่สามารถทำงานบนอุปกรณ์ได้

- แซนด์บ็อกซ์ (เข็มขัดนิรภัย). แต่ละแอปพลิเคชันที่ติดตั้งจาก App Store ทำงานในแซนด์บ็อกซ์ของตัวเอง มีไดเร็กทอรีการทำงานของตัวเอง /var/mobile/Applications/

เหนือสิ่งอื่นใดที่มองไม่เห็น และสิ่งนี้ใช้กับกระบวนการอื่นๆ ด้วย ดังนั้นแอปพลิเคชันจึงไม่รู้ว่ามีใครอีกบ้างในระบบ ในประเด็นที่ละเอียดกว่านั้น เราแยกแยะได้ว่าขาดการเข้าถึงฮาร์ดแวร์ของอุปกรณ์โดยตรงและการไม่สามารถสร้างโค้ดแบบไดนามิก (JIT) ได้ ข้อยกเว้นเพียงอย่างเดียวคือ Safari - การแบ่งแยกสิทธิพิเศษ. แต่ละแอปพลิเคชันทำงานโดยมีสิทธิ์จำกัดภายใต้ผู้ใช้มือถือและมีสิทธิ์จำนวนหนึ่ง

แน่นอนว่าเนื่องจากกระบวนการ JB ต้องใช้ประโยชน์จากข้อบกพร่องของหน่วยความจำที่เสียหาย จึงจำเป็นต้องข้ามกลไกความปลอดภัยต่างๆ ที่มีเป้าหมายเพื่อทำให้ยากที่จะใช้ประโยชน์จากช่องโหว่ดังกล่าว ในหมู่พวกเขามีคุกกี้สแตก, DEP, ASLR, KASLR และอื่น ๆ อีกมากมายที่ไม่มีชื่อพิเศษ เราจะไม่พูดถึงสิ่งนี้: มันจะไม่ช่วยให้เราตรวจจับ JB บนอุปกรณ์ แต่อย่างใดและโดยทั่วไปแล้วอยู่นอกเหนือขอบเขตของบทความนี้

ประวัติและตัวเลขเล็กน้อย

- เมื่อวันที่ 29 มิถุนายน 2550 Apple เปิดตัว iPhone ใหม่พร้อมระบบปฏิบัติการ iOS 1.0 หลังจากผ่านไป 11 วัน ระบบปฏิบัติการก็ถูกแฮ็ก

- การแหกคุก: PwnageTool, redsn0w, purplera1n, Spirit, JailbreakMe, Absinthe, evasi0n

- ใบหน้าหลัก: iPhone Dev Team, Chronic Dev Team, George Hotz, comex, pod2g, evad3rs และแน่นอน saurik

- JB ที่เชื่อมโยงกันสร้างขึ้นในเวลาน้อยกว่าหนึ่งสัปดาห์ ยกเว้นเวอร์ชัน 3.0 ซึ่ง Apple สนับสนุนคุณสมบัติด้านความปลอดภัยทั้งหมดในปัจจุบัน (น้อยกว่า 100 วัน)

- อันที่ไม่ได้เชื่อมต่อจะออกมาบ่อยน้อยกว่ามากและใช้เวลาในการแฮ็กนานกว่า และเมื่อเทียบกับอันที่แนบมา เวลาเพิ่มขึ้นโดยเฉลี่ย 7-8 เท่า

ชีวิตหลังเจบี

ไปที่หัวข้อหลักของเรากันเถอะ ในการหาวิธีตรวจสอบว่า JB มีอุปกรณ์หรือไม่ คุณต้องเข้าใจว่า JB ทำ เปลี่ยนแปลง และทิ้งไว้เบื้องหลังอย่างไร ดังนั้นคุณใส่ JB - แง่มุมใหม่ ๆ ที่เปิดให้คุณคืออะไร?

- เรียกใช้แอปพลิเคชันที่ไม่ได้ลงนาม ตอนนี้คุณสามารถติดตั้งแอปพลิเคชันจาก Cydia และที่เก็บบุคคลที่สามอื่นๆ มักจะมีแอปพลิเคชั่นระบบต่าง ๆ การปรับแต่งที่ไม่ผ่าน (และจะไม่มีวันผ่าน) การทดสอบของ Apple - เนื่องจากพวกเขาใช้ฟังก์ชั่นส่วนตัวหรือโดยทั่วไปต้องการ JB สำหรับงานเต็มรูปแบบ แต่เนื่องจากซอฟต์แวร์นี้ไม่ได้รับการตรวจสอบ แต่อย่างใด อาจมีมัลแวร์อยู่ในนั้น - คุณไม่ควรลืมเรื่องนี้ โดยเฉพาะอย่างยิ่งเมื่อรวมกับความจริงที่ว่า JB ได้ปิดการใช้งานกลไกการป้องกันส่วนใหญ่ ผลกระทบหลัก: Cydia และแอปพลิเคชันอื่นๆ ของ Apple ที่ไม่ได้รับอนุญาต

- ความเป็นไปได้ในการเข้าถึง FS มีการเข้าถึงเพื่อโต้ตอบกับระบบไฟล์ เช่น ผ่าน SSH เป็นไปได้ที่จะนำทางผ่านไดเร็กทอรีทั้งหมดของระบบ คัดลอก/แก้ไข/ดาวน์โหลด/อัปโหลดไฟล์ใดๆ ในระบบ ผลกระทบหลัก: การปรากฏตัวของไฟล์ใหม่ การเปลี่ยนแปลงของไฟล์มาตรฐาน

- ข้ามข้อจำกัดของแซนด์บ็อกซ์ ขณะนี้แซนด์บ็อกซ์ใช้งานไม่ได้จริง ๆ เช่นเดียวกับกลไกความปลอดภัยอื่น ๆ (เช่น การตรวจสอบลายเซ็นรหัส) และแอปพลิเคชันใด ๆ ในระบบสามารถเห็นได้ไม่เพียงแค่ไดเร็กทอรีของตัวเองเท่านั้น แต่ยังรวมถึงไฟล์ทั้งหมดในระบบด้วย ผลกระทบหลัก: ความสามารถในการเข้าถึงสิ่งที่ไม่สามารถเข้าถึงได้มาก่อน

เราจะเล่นกับเอฟเฟกต์เหล่านี้ - ตรวจจับ JB!

ผลที่ตามมาของ J.B.

ผลที่ตามมา 1: การเปลี่ยนแปลงใน FS

/dev/disk0s1 / hfs ro 0 1 /dev/disk0s2 /private/var hfs rw,nosuid,nodev 0 2

/dev/disk0s1 / hfs rw 0 1 /dev/disk0s2 /private/var hfs rw 0 2

หลังจากติดตั้ง JB แล้ว /etc/fstab จะถูกแก้ไข ไดเร็กทอรี / สามารถเขียนได้ และไดเร็กทอรี /private/var สูญเสียบิต nosuid, nodev

ผลที่ตามมา 2: ยูทิลิตี้เพิ่มเติม

ตามค่าเริ่มต้น ไม่มียูนิกซ์เชลล์บนอุปกรณ์ iOS เป็นเรื่องที่เข้าใจได้ Apple ไม่ได้รวมความสามารถในการทำงานกับอุปกรณ์เหล่านี้จากคอนโซล ในเรื่องนี้ JB ได้วางโปรแกรมที่มีประโยชน์ต่างๆ เพื่อทำให้การติดตั้งง่ายขึ้น เป็นผลให้ยูทิลิตี้ใหม่จำนวนมากปรากฏขึ้นบนอุปกรณ์รวมถึงยูทิลิตี้สำหรับ JB, ไฟล์ของ JB เอง, Bundles ต่างๆ, Cydia (ปกติ แต่ไม่จำเป็น), Mobile Substrate และอื่น ๆ คุณลักษณะใหม่บางอย่างเหล่านี้สามารถดูได้ใน /var/mobile/Library/Caches/com.apple.mobile.installation.plist ที่แก้ไขแล้ว

ผลที่ตามมา 3: การย้ายโฟลเดอร์

แอพจาก App Store อยู่ใน /var/mobile/Applications และจาก Cydia - ใน /Applications เนื่องจากไดเร็กทอรีระบบ (/) มีขนาดเล็กกว่าไดเร็กทอรีผู้ใช้ (/private/var) มาก และมีการติดตั้งแอปพลิเคชันจาก Cydia ในไดเร็กทอรีระบบ จึงมีปัญหากับพื้นที่ว่าง ในการแก้ปัญหา ให้สร้างลิงก์สัญลักษณ์จากไดเร็กทอรีที่จำเป็นไปยังไดเร็กทอรีผู้ใช้ ซึ่งมีพื้นที่ว่างมากมาย ดังนั้น วิธีการจึงมีสูตรดังต่อไปนี้: /var/stash + symbolic links. เช่นเดียวกันสำหรับ /Library/Ringtones , /Library/Wallpaper , /usr/include , /usr/lib/pam , /usr/libexec , /usr/share

ผลที่ตามมา 4: กล่องทรายเสียหาย

การเปลี่ยนแปลงเหล่านี้เกิดขึ้นในระดับต่ำมากในระดับไบนารีและจะไม่เป็นประโยชน์สำหรับเรามากนัก แต่เป็นไปไม่ได้ที่จะไม่พูดถึงการเปลี่ยนแปลงเหล่านี้ อันดับแรก JB กำลังแพตช์ Apple Mobile File Integrity Daemon ซึ่งมีหน้าที่ตรวจสอบลายเซ็น ประการที่สอง มันทำการเปลี่ยนแปลงเคอร์เนลเอง:

// ปิดใช้งาน MAC สำหรับกระบวนการ security.mac.proc_enforce=0 // ปิดใช้งาน MAC สำหรับ Vnode security.mac.vnode_enforce=0

- การปรากฏตัวของไฟล์/ไดเร็กทอรีใหม่

- คุณสมบัติที่เปลี่ยนแปลง

- พฤติกรรมเปลี่ยนไป

การตรวจจับ

บางคนอาจสงสัยว่า: ทำไมฉันในฐานะนักพัฒนาแอป iPhone จึงตรวจสอบเพื่อดูว่าแอปของฉันกำลังทำงานอยู่บนอุปกรณ์ใด คำถามนั้นดีและมีเหตุผล

ประการแรกเพื่อลดความเสี่ยงสำหรับผู้ใช้เอง หากคุณกำลังพัฒนาแอปพลิเคชันมือถือที่สำคัญบางประเภท เช่น สำหรับธนาคารบนมือถือ เนื่องจากมีความเป็นไปได้ที่มัลแวร์จะทำงานบนอุปกรณ์ดังกล่าว คุณสามารถห้ามไม่ให้เปิดแอปพลิเคชันของคุณหรือจำกัดฟังก์ชันบางอย่างที่มีอยู่ได้ เช่น , ห้ามโอนเงินหรือจำกัดให้อยู่ในวงเงินสูงสุด ฉันได้เห็นวิธีการดังกล่าวในแอปพลิเคชันธนาคารบนมือถือของรัสเซีย มักใช้โดยระบบ MDM (การจัดการอุปกรณ์เคลื่อนที่)

ประการที่สอง เพื่อป้องกันการข้ามข้อ จำกัด ที่แนะนำในรหัส ข้อจำกัดเกี่ยวกับไคลเอนต์เป็นสิ่งชั่วร้าย

ประการที่สาม ทำให้การวิเคราะห์ใบสมัครของคุณซับซ้อนขึ้น บางคนอาจต้องการศึกษาอัลกอริทึมของโปรแกรมของคุณและที่นี่เราไม่สามารถทำสถิตยศาสตร์ได้ - จำเป็นต้องมีไดนามิกด้วย และเพื่อให้ชีวิตดูเหมือนไม่เป็นที่รักสำหรับเขา คุณสามารถหยุดทำงานหรือเดินผิดทางก็ได้

เมื่อไม่นานมานี้ ตั้งแต่ iOS 4.0 ถึง 4.2.1 มีฟังก์ชันพิเศษใน MDM API ของ Apple เพื่อกำหนด JB แต่ไม่นาน - น้อยกว่าหกเดือน Apple ไม่ได้ให้ความเห็นเกี่ยวกับเหตุผลในการลบคุณสมบัตินี้ ตามเวอร์ชันหนึ่ง ฟังก์ชันนี้เป็นอันตรายและตัวมันเองอาจนำไปสู่การโจมตีของ JB

การตรวจจับ JB: ไฟล์ใหม่

- คุณสามารถอ้างอิงไฟล์จาก Cydia (เช่น /Applications/Cydia.app/) หรือโครงร่าง cydia:// URI ที่มาพร้อมกับไฟล์ วิธีนี้เป็นวิธีที่ใช้กันทั่วไป แต่คุณต้องจำไว้ว่า Cydia เป็นเพียงชุดรวมและอาจไม่รวมอยู่ใน JB หรือถูกลบออก ยกตัวอย่างเช่น JB ล่าสุดจาก evad3rs สำหรับ iOS 7 พวกเขาไม่มี Cydia แต่มี Taig App Store ของจีน

- คุณสามารถลองเข้าถึงไฟล์ใดๆ ที่รู้จักนอกแซนด์บ็อกซ์ ไม่ว่าจะเป็น /bin/bash , /Application/Preferences.app/General.plist หรือ /Applications/MobileMail.app

- โดยปกติแล้วไฟล์เจลเบรคไม่สามารถเพิกเฉยได้ - ตัวอย่างเช่น /private/var/stash มีจำนวนมากและสามารถกำหนดได้โดยวันที่แก้ไขในระบบ

- มีวิธีที่แปลกใหม่กว่าเช่นการเชื่อมต่อลูปแบ็ค SSH - การเข้าถึง 127.0.0.1 พอร์ต 22 เนื่องจากผู้ใช้มักจะใส่ SSH เพื่อโต้ตอบกับอุปกรณ์

ในการเข้าถึงรูปแบบ URI คุณสามารถใช้ฟังก์ชัน openURL ของ Objective-C และในการทำงานกับไฟล์ คุณสามารถใช้ทั้งฟังก์ชัน Obj-C (BOOL)fileExistsAtPath:(NSString*)path) และฟังก์ชัน C แบบคลาสสิก (fopen( ), สถิติ () หรือการเข้าถึง ())

JB Discovery: การเปลี่ยนคุณสมบัติ

บางครั้ง เพื่อทำให้สับสน คุณไม่สามารถอ้างอิงถึงตัวไฟล์เอง แต่หมายถึงคุณสมบัติ:

- สิทธิในการเขียน;

- ขนาด /etc/fstab ;

- ค้นหา symlinks ไปยัง /var/stash c:/Applications /Library/Ringtones /Library/Wallpaper /usr/arm-apple-darwin9 /usr/include /usr/libexec /usr/share

ทุกอย่างเรียบง่ายเหมือนในย่อหน้าก่อนหน้า คุณสามารถใช้ทั้งฟังก์ชัน Obj-C จากคลาส NSFileManager เช่นเดียวกับฟังก์ชัน C มาตรฐาน เช่น statfs(), stat()

การตรวจจับ JB: พฤติกรรมที่เปลี่ยนไปหรือความสมบูรณ์ของ Sandbox

แซนด์บ็อกซ์ป้องกันไม่ให้แอปจาก App Store ใช้ฟังก์ชันอย่างเช่น fork(), popen() หรือฟังก์ชัน C อื่นๆ เพื่อสร้างกระบวนการลูกบนอุปกรณ์ที่อยู่นอกคุก ดังนั้นเราจึงลองเรียกใช้ฟังก์ชันเหล่านี้และดูผลลัพธ์ หรือคุณสามารถโทรหา system() ซึ่งจะคืนค่า 0 หากแซนด์บ็อกซ์กำลังทำงานอยู่ และ 1 หากเจลเบรค นี่เป็นเพราะ /bin/sh จะปรากฏบนอุปกรณ์ JB วิธีที่ซับซ้อนยิ่งขึ้นคือการใช้ ดีลภาพ นับ () และ ดีลรับ image_name() เพื่อดูว่ากำลังโหลด dylibs ใดอยู่ - หลังจาก JB มีข้อมูลเฉพาะของตัวเอง อย่างไรก็ตามวิธีนี้ค่อนข้างยากในการแก้ไข

บายพาสการค้นพบ JB

หากสามารถตรวจจับได้ ก็จะสามารถตรวจจับกระบวนการตรวจจับได้เช่นกัน แล้วเปลี่ยนไปในทางที่ถูกต้อง :). มีสามวิธีหลัก:

- การแก้ไขไฟล์ไบนารี เราแก้ไขรหัสที่กำหนดในไบนารี ตัวอย่างเช่น หากแอปพลิเคชันตรวจพบการมีอยู่ของ JB จากการมีอยู่ของไฟล์ /Applications/Cydia.app/ คุณสามารถแก้ไข Cydia เป็น Fydia ได้โดยตรงในไบนารี และไม่พบไฟล์ดังกล่าวในระบบอีกต่อไป และ การตรวจสอบจะล้มเหลว คุณยังสามารถแพตช์โค้ด ARM เช่น การเปลี่ยนแบบมีเงื่อนไขเป็นแบบไม่มีเงื่อนไข การแพตช์คำสั่งใน ARM ยังช่วยลดความซับซ้อนของความจริงที่ว่าคำสั่งทั้งหมดในนั้นมีความยาวคงที่

- การใช้ MobileSubstrate เพื่อเชื่อมต่อฟังก์ชัน Objective-C หากใช้การตรวจสอบใน Obj-C การตรวจสอบนั้นสามารถสกัดกั้นได้อย่างง่ายดายที่รันไทม์และส่งคืนค่าที่เราต้องการ ตัวอย่างเช่น คุณสามารถดูโครงการ xCon ซึ่งทำงานในลักษณะเดียวกัน โดยทั่วไป คุณสามารถดูชื่อของเมธอดในคลาสเพื่อดูว่ามีอยู่เช่น JailbreakDetect, isJailbreak เป็นต้น จากนั้นเราจะเขียนการปรับแต่งและผ่านการป้องกัน

- เกมรันไทม์ (GDB, Cycript) หากใช้การตรวจสอบเป็นส่วนหนึ่งของฟังก์ชันอื่น เราจะไม่สามารถแทนที่ได้โดยสมบูรณ์ ที่นี่คุณต้องเล่นกับ GDB โดยทั่วไปแล้ว วิธีนี้ไม่มีอะไรใหม่เมื่อเทียบกับแพลตฟอร์ม Linux

นอกจากรู้ว่าต้องสมัครอะไรแล้ว คุณต้องรู้วิธีสมัครอย่างถูกต้องด้วย ที่นี่ฉันต้องการให้คำแนะนำเกี่ยวกับวิธีการปกป้องแอปพลิเคชัน iOS

- ใช้เทคนิคต่อต้านการดีบัก นี่คือฟังก์ชันที่รู้จักกันดี ptrace(PT ปฏิเสธ ATTACH, 0, 0, 0) และธง P_TRACED

- ใช้เทคนิคการป้องกันการขอเกี่ยว บน iOS คุณสามารถตรวจหา hook ได้โดยใช้การเรียก dladdr() และ Dl โครงสร้างข้อมูล ยังดีกว่า ส่วนย่อยของโค้ดที่สำคัญ (การตรวจสอบความปลอดภัย การตรวจจับการแหกคุก) เป็นฟังก์ชันแบบอินไลน์โดยใช้ _attribute_((เสมออินไลน์)).

- ทำให้โค้ดและข้อมูลของคุณสับสน ความเฉพาะเจาะจงของ Objective-C คือเก็บข้อมูลเมตาจำนวนมากเกี่ยวกับคลาส ฟังก์ชัน ตัวแปร และอื่นๆ หากเป็นภาษาที่รวบรวมอื่น ๆ ตามกฎแล้วสิ่งเหล่านี้เป็นสัญลักษณ์และไม่ได้เข้าสู่ชุดประกอบขั้นสุดท้ายทุกอย่างก็อยู่ในสายตาและนี่เป็นเพียงเทพนิยายสำหรับวิศวกรย้อนกลับ - ตรรกะนั้นชัดเจนทันที คุณจึงสามารถเปลี่ยนชื่อคลาสและชื่อเมธอดก่อนรีลีสได้ สำหรับข้อมูลที่สำคัญ จะต้องมีการเข้ารหัสหรือสร้างแบบไดนามิก

- หากคุณกำลังพยายามระบุการมีอยู่ของ JB อย่าใช้เทคนิคเดียว แต่ใช้หลายเทคนิค

ในเวลาเดียวกัน พยายามกระจายการตรวจสอบความปลอดภัยทั้งหมดให้เท่าๆ กันบนโค้ด ไม่ใช่เฉพาะตอนเริ่มโปรแกรมเท่านั้น และใช้ C สำหรับฟังก์ชันที่สำคัญและปลอดภัย - วิธีนี้จะไม่แสดงข้อมูลเกี่ยวกับฟังก์ชันเหล่านี้ใน _ ออบเจกต์เซ็กเมนต์

เพื่อป้องกันการละเมิดลิขสิทธิ์แอปพลิเคชัน คุณสามารถตรวจสอบความสมบูรณ์ของไฟล์ของคุณเองได้ ตัวอย่างเช่น ความสมบูรณ์ของไฟล์ปฏิบัติการ - สำหรับแอปพลิเคชัน LC ที่ถูกแฮ็ก/ถอดรหัสทั้งหมด การเข้ารหัส INFO = 0 เนื่องจากกำลังถูกถอดรหัส หรือตรวจสอบไฟล์ข้อมูลเมตา: iTunesMetadata.plist, SC_Info, Code Signing, Info.plist

แน่นอนว่าไม่มีการป้องกันที่สมบูรณ์แบบและผ่านไม่ได้ และวิธีการทั้งหมดข้างต้นมีแต่จะทำให้กระบวนการวิศวกรรมย้อนรอยซับซ้อนขึ้นเท่านั้น

ข้อมูล

บทความนี้ไม่ได้ระบุวิธีทั้งหมดในการตรวจจับ JB บนอุปกรณ์ แต่โดยการเปรียบเทียบ คุณสามารถค้นหาวิธีของคุณเองและปรับปรุงวิธีที่มีอยู่

ห่วงโซ่การดาวน์โหลด iOS

ประการแรก มีสามโหมดการบูต iOS: การบูตปกติ โหมด DFU (การอัปเกรดเฟิร์มแวร์อุปกรณ์) และโหมดการกู้คืน สองข้อสุดท้ายหากคุณไม่ลงรายละเอียดจำเป็นต้องกู้คืนระบบปฏิบัติการให้อยู่ในสถานะที่แน่นอน โหมดการกู้คืนใช้เพื่ออัปเดตระบบปฏิบัติการผ่าน iTunes และภาพด้านล่างแสดงขั้นตอนการบู๊ตตามปกติ

ประการที่สอง ในระหว่างการบู๊ตปกติ ส่วนประกอบของระบบจะถูกโหลดตามลำดับต่อไปนี้: Bootrom -> LLB -> iBoot -> Kernel -> System Software -> Apps

ในแต่ละขั้นตอน จะมีการตรวจสอบลายเซ็นของส่วนประกอบ ห่วงโซ่นี้สามารถถูกโจมตีได้ทุกระยะ และยิ่งทำเร็วเท่าไหร่ก็ยิ่งดีเท่านั้น เนื่องจากในระยะก่อนหน้านี้มีกลไกการรักษาความปลอดภัยที่ต้องข้ามน้อยลง และยิ่งเข้าใกล้จุดเริ่มต้นมากเท่าไร ก็ยิ่งเข้าใกล้ฮาร์ดแวร์มากขึ้นเท่านั้น และการปิดช่องโหว่ในส่วนประกอบฮาร์ดแวร์ ผู้ผลิตจำเป็นต้องเปลี่ยนฮาร์ดแวร์เอง กล่าวคือ อายุการใช้งานของช่องโหว่ดังกล่าวจะอยู่จนกว่าจะมีการเปิดตัวอุปกรณ์เวอร์ชันถัดไป

วิธีที่ง่ายที่สุดในการพิจารณาความพร้อมใช้งานคือมองหาไอคอน iPhone, iPod touch หรือ iPad ซีเดีย. ใน iPhone และ iPod touch รุ่นเก่าที่มีเฟิร์มแวร์ก่อน 3.1.3 อาจมีการติดตั้งโปรแกรมจัดการแพ็คเกจอื่น เช่น Icy, Rock Your Phone หรือ Installer แทน Cydia

เพื่อไม่ให้ค้นหาไอคอน Cydia ในโฟลเดอร์ ควรกดปุ่มโฮมบนเดสก์ท็อป iOS เครื่องแรกทันทีแล้วป้อน "Cydia" หรือชื่อของผู้จัดการแพ็คเกจอื่นในแถบค้นหา

อย่างไรก็ตาม วิธีนี้ไม่สามารถรับประกันได้ทั้งหมด เนื่องจากไอคอนสามารถซ่อนอยู่ใน iPhone, iPod touch หรือ iPad ที่เจลเบรกแล้วได้

เหตุใดคุณจึงต้องซ่อนการเจลเบรก

เพื่อปกปิดร่องรอย ผู้ขายสามารถซ่อนไอคอน Cydia ได้ ดังนั้น ก่อนอื่นให้ไปที่การตั้งค่า iPhone แล้วดูว่ามีเมนูเพิ่มเติมหรือไม่ เช่น "Activator" ถ้าใช่ แสดงว่าเจลเบรคเสร็จแล้ว หากไม่มีเมนู ให้ลองใช้รูปแบบลายเส้นและการดำเนินการมาตรฐานที่สามารถใช้เพื่อเข้าถึงเมนูเพื่อเข้าถึงการตั้งค่าสำหรับการซ่อนไอคอน:

- แตะสองครั้ง / สามครั้งและปัด (ปัด) ด้วยสองหรือสามนิ้วบนแถบสถานะ (สายนาฬิกา) ในทิศทางใดก็ได้

- กดปุ่มโฮมสั้น ยาว หรือสามครั้ง

- ปัดด้วยหนึ่ง สอง และสามนิ้วจากแต่ละด้านของหน้าจอและจากมุมต่างๆ

โปรดทราบว่า iPad, iPod touch และ Apple TV ไม่ได้รับผลกระทบจากการเจลเบรค เนื่องจากอุปกรณ์เหล่านี้ไม่เคยถูกล็อค

จะเกิดอะไรขึ้นหากฉันพบสัญญาณของการแหกคุก

หากผู้ขายบอกว่าการเจลเบรกยังไม่เสร็จสิ้น และคุณพบสัญญาณของการเจลเบรก จะเป็นการดีกว่าที่จะบอกลา แต่ถ้าคุณยังต้องการซื้อ iPhone จากบุคคลดังกล่าว

จะตรวจสอบการเจลเบรคบน Apple TV ได้อย่างไร

ด้วย Apple TV สถานการณ์จะง่ายขึ้น: โดยปกติแล้วการเจลเบรคสามารถคำนวณได้เมื่อมีแอปพลิเคชันของบุคคลที่สาม ตัวอย่างเช่น:

- สื่อ

- สภาพอากาศ

- Last.fm

มีความเข้าใจผิดมากมายเกี่ยวกับการแหกคุกซึ่งหลายคนได้ยินทุกปี ข้อใดต่อไปนี้เป็นจริง การแหกคุกทำให้การรับประกัน iPhone และ iPad ของคุณเป็นโมฆะหรือไม่ การแหกคุกนั้นยากแค่ไหน? มันสมเหตุสมผลที่จะทำหรือไม่?

บทความนี้แสดงตำนานการแหกคุกที่พบบ่อยที่สุด 10 ประการ เราจะอธิบายว่าเหตุใดผู้ใช้จึงแฮ็กอุปกรณ์และสิ่งที่ไม่ควรกลัว

Jailbreak ทำให้การรับประกันเป็นโมฆะ

การแหกคุกไม่ถาวร หากคุณต้องการติดต่อฝ่ายรับประกัน เพียงใช้ Cydia Impactor เพื่อลบร่องรอยของการเจลเบรกทั้งหมด หรือกู้คืน iOS ตั้งแต่เริ่มต้นโดยใช้ iTunes หลังจากนั้น Apple จะไม่ทราบว่าอุปกรณ์ของคุณเคยเจลเบรคหรือไม่

การแหกคุกทำให้ประสิทธิภาพลดลง

แน่นอน คุณจะสามารถติดตั้งการปรับแต่งได้หลายอย่าง และบางอย่างอาจทำให้แกดเจ็ตของคุณทำงานช้าลง แต่ถ้าคุณติดตามสิ่งที่คุณใส่ในแกดเจ็ตของคุณ คุณจะไม่พบประสิทธิภาพที่ลดลง ยิ่งไปกว่านั้น ด้วยความช่วยเหลือจากการปรับแต่ง คุณสามารถเพิ่มความเร็วให้กับ iPhone ได้

การเจลเบรคทำให้ iPhone ปลอดภัยน้อยลง

คุณต้องระวังอีกครั้งว่าคุณติดตั้งซอฟต์แวร์ใด ในทำนองเดียวกัน การเจลเบรคทำให้สมาร์ทโฟนของคุณปลอดภัยยิ่งขึ้น โดยเฉพาะอย่างยิ่ง นักพัฒนาเจลเบรคได้ปล่อยการแก้ไขข้อบกพร่องให้กับ iOS ก่อนหน้าที่ Apple ทำ ตราบใดที่คุณอยู่ห่างจากแหล่งเก็บข้อมูลที่น่าสงสัย การละเมิดลิขสิทธิ์ การปรับแต่งที่น่าสงสัย และไม่เปิดระบบปฏิบัติการด้วยการติดตั้ง OpenSSH หรือ AFC2 คุณจะปลอดภัยอย่างสมบูรณ์

ห้ามแหกคุก

ในความเป็นจริง นี่ไม่ใช่กรณี ไม่มีใครมีสิทธิ์ห้ามไม่ให้คุณเจลเบรกอุปกรณ์ของคุณ

แหกคุกสำหรับบุคลิกที่มืดมน

บางคนเชื่อว่าการแหกคุกเป็นสิ่งที่น่าสงสัยซึ่งทำโดยบุคคลแปลก ๆ ในตรอกซอกซอยที่มืดมิด แต่มันโง่ การแหกคุกทำได้โดยผู้คนที่แตกต่างกันอย่างสิ้นเชิง: มืออาชีพและผู้เริ่มต้น ผู้ปกครอง เด็ก คนดังและนักดนตรี Justin Bieber เคยใช้ iPhone ที่เจลเบรคแล้ว

การแหกคุกเป็นเรื่องยาก

เจลเบรค iPhone, iPad หรือ iPod touch ของคุณโดยใช้เวลาน้อยกว่าการชงกาแฟยามเช้า เชื่อฉันสิ มันง่ายมาก และทุกคนสามารถทำได้โดยไม่มีปัญหา

การแหกคุกไม่ฟรี

ไม่สามารถชำระค่า Jailbreak ได้ บนอินเทอร์เน็ต คุณจะพบบทความและวิดีโอเพื่อการศึกษามากมาย หากคุณถูกเสนอให้จ่ายเงิน คุณก็แค่ถูกหลอก

Jailbreak ช่วยลดอายุการใช้งานแบตเตอรี่

มีความจริงบางประการในเรื่องนี้ แต่การเล่นเกมบนสมาร์ทโฟนก็ส่งผลเสียต่อแบตเตอรี่เช่นกัน หากคุณเลือกการปรับแต่งอย่างระมัดระวัง คุณสามารถประหยัดแบตเตอรี่ของแกดเจ็ตได้ ความจริงของการเจลเบรคไม่ได้หมายความว่าอุปกรณ์ของคุณจะระบายเร็วขึ้นโดยอัตโนมัติ นอกจากนี้ยังมีการปรับแต่งเพื่อเพิ่มความเป็นอิสระของแกดเจ็ต

Jailbreak ทำขึ้นเพื่อการละเมิดลิขสิทธิ์

จริงๆแล้วมันไม่ใช่ ในขณะที่บางคนใช้ประโยชน์จากโอกาสในการติดตั้งซอฟต์แวร์ละเมิดลิขสิทธิ์บนอุปกรณ์ที่เจลเบรคแล้ว แต่นี่ไม่ใช่เหตุผลของการเจลเบรคและเหตุผลที่ต้องทำ ส่วนใหญ่ใช้วิธีการแหกคุกเพราะช่วยให้คุณสามารถปรับแต่ง iPhone และ iPad ในแบบของคุณ ไม่ใช่เพื่อประโยชน์ของแอปพลิเคชันที่ผิดกฎหมาย

ไม่จำเป็นต้องเจลเบรกอีกต่อไป

คุณสามารถติดตั้งธีมบน iPhone ด้วยเฟิร์มแวร์จากโรงงานได้หรือไม่? หรือเล่นวิดีโอบนแอพอื่น? หรือ Apple อาจให้คุณเพิ่มความเร็วแอนิเมชั่น iOS ที่ช้าอย่างไม่น่าเชื่อ? คุณสามารถเข้าถึงระบบไฟล์ของ iPhone ได้หรือไม่? หรือบันทึกหน้าจอบน iPhone ของคุณ? คุณสามารถปรับแต่งการสลับในศูนย์ควบคุมได้หรือไม่ เลขที่ แต่ทั้งหมดนี้สามารถทำได้ด้วยความช่วยเหลือของการปรับแต่งเจลเบรคจาก Cydia

คุณรู้สึกอย่างไรกับการแหกคุก? คุณเคยได้ยินตำนานอื่น ๆ หรือไม่? แบ่งปันกับเราในความคิดเห็น!

ผู้ใช้จำนวนมากขึ้นกำลังคิดเกี่ยวกับการแหกคุกทุกวัน แต่เนื่องจากนี่เป็น "การแฮ็กน้ำสะอาด" หลายคนจึงกลัวที่จะทำ เป็นที่น่าสังเกตว่าหลังจากการแหกคุกอุปกรณ์ได้รับคุณสมบัติใหม่มากมายทำให้ผู้ใช้สนใจ Jailbreak มีทั้งข้อดีและข้อเสีย หลังจากอ่านแล้วคุณสามารถสรุปได้ว่าการแฮ็กแกดเจ็ตของคุณนั้นคุ้มค่าหรือไม่

การแหกคุกคืออะไร

Jailbreak เป็นขั้นตอนการแฮ็คโดยระบบปฏิบัติการ iOS ที่อนุญาตให้ผู้ใช้เข้าถึงระบบไฟล์ของอุปกรณ์ Apple โดยไม่ได้รับอนุญาต การแหกคุกดำเนินการโดยการระบุช่องโหว่ในระบบความปลอดภัยของ Apple เนื่องจากผู้ใช้สามารถเข้าถึงไฟล์ระบบที่ไม่สามารถเข้าถึงได้ก่อนหน้านี้ หลังจากการเจลเบรก เจ้าของแกดเจ็ตที่ใช้ iOS สามารถจัดการเนื้อหาของระบบไฟล์และติดตั้งโปรแกรมต่างๆ จากร้านแอปของบุคคลที่สาม นอกเหนือจากโปรแกรมหลักจาก Apple (App Store) ผู้ใช้ iPhone และ iPad ที่เจลเบรคแล้ว สามารถเข้าถึงฟังก์ชันทั้งหมดของอุปกรณ์ได้เช่นเดิม รวมถึง iTunes และ App Store

หนึ่งในหน้าที่หลักของการแหกคุกคือความสามารถในการแก้ไขฟังก์ชั่น iOS รวมถึงปรับแต่งอินเทอร์เฟซ iPhone หรือ iPad

ทำไมคุณถึงต้องการ iPhone หรือ iPad

เมื่อใช้การเจลเบรค ผู้ใช้จะได้รับที่เก็บแอปพลิเคชัน Cydia เพิ่มอีกหนึ่งแห่ง ซึ่งมีแอปพลิเคชันที่ไม่มีใน App Store หรือ iTunes เมื่อพิจารณาว่าการแหกคุกทำให้สามารถแก้ไข iOS ได้ Cydia มีแอปพลิเคชันทั้งหมดที่จะช่วยคุณปรับแต่งระบบปฏิบัติการให้เหมาะกับรสนิยมของผู้ใช้ Cydia ยังมีแอปพลิเคชั่นฟรีจำนวนมากที่เผยแพร่ใน App Store โดยเสียค่าธรรมเนียม ควรสังเกตว่าโปรแกรมฟรีทั้งหมดจาก Cydia (ที่นิยมเรียกว่า "tweaks") เป็นเพียงสำเนาของแอปพลิเคชันที่ได้รับอนุญาต ซึ่งโดยส่วนใหญ่แล้วจะได้รับการชำระเงิน

ข้อดี

- แอพสโตร์เสริม Cydiaผู้ใช้ Apple ส่วนใหญ่ตัดสินใจแหกคุกเพียงเพราะเห็นแก่ Cydia ซึ่งให้ความสามารถในการดาวน์โหลดแอปพลิเคชันฟรีที่จำหน่ายใน App Store โดยมีค่าธรรมเนียม

- ปรับแต่งอินเทอร์เฟซและฟังก์ชันการทำงานของ iOS ตามที่คุณต้องการ Jailbreak ช่วยให้คุณเปลี่ยนรูปลักษณ์และเนื้อหาของระบบปฏิบัติการได้โดยดาวน์โหลดแอปพลิเคชันพิเศษจาก Cydia

- คุณสมบัติที่ซ่อนอยู่ของอุปกรณ์ Apple และการเข้าถึงระบบไฟล์การเจลเบรคจะช่วยให้ผู้ใช้ไม่เพียงใช้ประโยชน์จากคุณสมบัติที่ซ่อนอยู่ของ iOS เท่านั้น แต่ยังสามารถเข้าถึงระบบไฟล์ได้ ซึ่งจะทำให้สามารถควบคุมระบบปฏิบัติการและเปลี่ยนซอร์สโค้ดได้

ข้อบกพร่อง

- ปัญหาที่เป็นไปได้กับแอพพลิเคชั่นที่ดาวน์โหลดมาเนื่องจากการปรับแต่งจาก Cydia ไม่ใช่แอปพลิเคชันที่ได้รับอนุญาต แต่เป็นเพียงการคัดลอกเท่านั้น ปัญหาความเสถียรในการทำงานจึงเป็นเรื่องปกติมากขึ้น และการใช้งานอาจนำไปสู่การหยุดใช้งานแอปพลิเคชันที่ได้รับอนุญาตซึ่งก่อนหน้านี้ทำงานได้อย่างเสถียร

- การปรับแต่งที่แตกต่างกัน - ปัญหาที่แตกต่างกันหลังจากติดตั้งหรือลบการปรับแต่งใด ๆ ที่ดาวน์โหลดจาก Cydia แคชของระบบของการปรับแต่ง (ขยะ) จะยังคงอยู่ในระบบซึ่งจะคงอยู่ในอุปกรณ์ตลอดไปรวมถึงกรณีของการปรับแต่งที่เข้ากันไม่ได้ซึ่งเป็นสาเหตุที่ทำให้พวกเขาไม่ทำงาน

- ปัญหาในการอัปเดต iOSเป็นไปไม่ได้ที่จะอัปเดต iOS ในอุปกรณ์ที่เจลเบรกแล้ว และเมื่อมีการปล่อยการอัปเดต การเจลเบรกจะหยุดทำงานเสมอ ซึ่งเป็นสาเหตุที่การปรับแต่งที่ดาวน์โหลดมาจาก Cydia และการเปลี่ยนแปลงอินเทอร์เฟซทั้งหมดจึงถูกลบ

- การพรากผู้นั้น การสนับสนุนผู้พัฒนาและการรับประกันของ Appleหากคุณต้องการซ่อมแซมอุปกรณ์ ผู้ใช้จะต้องทำการเจลเบรกออก และหากคุณต้องการใช้การรับประกัน ศูนย์บริการจะปฏิเสธการให้บริการ

- ความปลอดภัยของอุปกรณ์ Apple ด้วยการเจลเบรคการแฮ็กแกดเจ็ตจะทำให้ติดไวรัส หลังจากนั้นข้อมูลส่วนบุคคลอาจสูญหาย รวมถึงข้อมูลเกี่ยวกับตัวเลือกการชำระเงิน (รายละเอียดบัตรธนาคาร)

- อายุการใช้งานแบตเตอรี่ลดลงระบบปฏิบัติการ iOS ถูกปิดด้วยเหตุผลหนึ่ง เนื่องจากนักพัฒนาของ Apple กำลังปรับระดับโหลดบนฮาร์ดแวร์ระบบให้เหมาะสม เพื่อสร้างความสมดุลให้กับการใช้แบตเตอรี่และเพิ่มอิสระของแบตเตอรี่ให้สูงสุด

- สูญเสียคุณภาพการสื่อสารผู้ใช้หลายคนสังเกตเห็นว่าการแหกคุกอาจส่งผลต่อคุณภาพการโทรระหว่างการโทร ปัญหาเหล่านี้เกิดจากการหยุดชะงักในการสื่อสารบ่อยครั้งและบางครั้งแม้แต่การบิดเบือนเสียงของสมาชิก

ประเภทของการแหกคุก

การแหกคุกที่ไม่ได้แนบจะเสร็จสิ้นเพียงครั้งเดียวและทำงานจนกว่าจะมีการปล่อยการกะพริบครั้งต่อไป หัวใจสำคัญของการแหกคุกประเภทนี้คือช่องโหว่ที่ทำให้สามารถเข้าถึงระบบไฟล์ระหว่างการบูตแกดเจ็ตแต่ละครั้งโดยไม่มีการแทรกแซงอื่นใด

การเจลเบรกแบบเชื่อมโยงจะให้สิทธิ์ผู้ใช้ในการเข้าถึงระบบไฟล์ของอุปกรณ์ Apple จนกว่าจะมีการรีสตาร์ทหรือปิดอุปกรณ์ในครั้งแรกเท่านั้น เมื่อแกดเจ็ตถูกรีบูท มักจะมีปัญหาในการเปิดใช้งาน หรืออุปกรณ์จะเริ่มทำงาน แต่การปรับแต่งบางอย่างจะหยุดทำงานหรือหายไปโดยสิ้นเชิง

คำแนะนำในการติดตั้ง

ใช้คอมพิวเตอร์

ในการแหกคุก ผู้ใช้จำเป็นต้องดาวน์โหลดซอฟต์แวร์ Pangu 9 ฟรี ก่อนเริ่มกระบวนการแฮ็ค คุณต้อง:

- อัปเดต iTunes บนคอมพิวเตอร์ของคุณเป็นเวอร์ชันล่าสุด

- สำรองข้อมูลของคุณผ่าน iTunes หรือ iCloud

- ปิดใช้งานรหัสผ่านหน้าจอและ Touch ID (การตั้งค่า > Touch ID และรหัสผ่าน)

- ปิดค้นหา iPhone ของฉัน (การตั้งค่า > iCloud > ค้นหา iPhone ของฉัน)

- เปิดใช้งานโหมดเครื่องบินในศูนย์ควบคุม

วิธีการแหกคุก - คำแนะนำทีละขั้นตอน

หลังจากการรีบูตแกดเจ็ตในภายหลัง กระบวนการเจลเบรกจะเสร็จสมบูรณ์ตามที่รายงานโดยคำจารึก "การเจลเบรกเสร็จสมบูรณ์"

โดยไม่ต้องใช้คอมพิวเตอร์ช่วย

- เปิดคู่มือนี้ในเบราว์เซอร์ Safari บน iPhone, iPad หรือ iPod touch

- ไปที่ itms-services://?action=download-manifest&url=https://www.iclarified.com/jailbreak/pangu-pp/jailbreak.plist แล้วคลิกติดตั้ง

- รอการดาวน์โหลดและติดตั้งแอปพลิเคชัน PP ที่จำเป็นสำหรับการเจลเบรค

- ไปที่การตั้งค่า > ทั่วไป > การจัดการอุปกรณ์

- เลือกโปรไฟล์นักพัฒนาซอฟต์แวร์ที่ปรากฏที่นั่นแล้วคลิก "เชื่อถือ" ในหน้าต่างที่เปิดขึ้น

- เปิดแอปพลิเคชัน PP ที่ติดตั้งไว้ก่อนหน้านี้

- ตกลงที่จะรับการแจ้งเตือน

- คลิกที่วงกลมที่อยู่ตรงกลางหน้าจอและล็อคอุปกรณ์โดยกดปุ่ม "เปิด/ปิด"

- รอให้อุปกรณ์รีบูต จากนั้นเปิด Cydia เพื่อตรวจสอบการติดตั้งการเจลเบรค

อย่าตอบสนองต่อการแจ้งเตือนที่เข้ามาระหว่างการติดตั้งเจลเบรค

หลังจากทำตามขั้นตอนทั้งหมดแล้ว การเจลเบรคจะถูกติดตั้ง และไม่ต้องใช้คอมพิวเตอร์และข้อมูลบัญชี Apple ID

การปรับแต่งยอดนิยมเพื่อ Jailbreak

วิธีลบบน iPhone หรือ iPad

จนถึงปัจจุบัน มีเครื่องมือพิเศษซึ่งคุณสามารถลบการเจลเบรกออกได้ ในขณะที่รีเซ็ตการตั้งค่าทั้งหมดเป็นการตั้งค่าจากโรงงานและไม่ต้องใช้การกะพริบใดๆ

ก่อนดำเนินการลบเจลเบรค คุณต้องดำเนินการหลายอย่าง ได้แก่:

- สร้างข้อมูลสำรองผ่าน iTunes, iCloud

- เชื่อมต่ออุปกรณ์กับอินเทอร์เน็ต (เหมาะสมที่สุดผ่าน Wi-Fi)

- ชาร์จอุปกรณ์ของคุณอย่างน้อย 20%

- ใส่ซิมการ์ด

- ตรวจสอบให้แน่ใจว่าอุปกรณ์ของคุณเชื่อมโยงกับ Apple ID ของคุณด้วย Find My iPhone (หากเปิดใช้งาน)

คำแนะนำ

- ก่อนอื่นคุณต้องไปที่ Cydia

- ไปที่ที่เก็บ BigBoss ซึ่งติดตั้งตามค่าเริ่มต้น แล้วค้นหาแอปพลิเคชัน Cydia Impactor

- ถัดไป คุณต้องติดตั้ง Cydia Impactor

- หลังจากติดตั้งสำเร็จ Cydia Impactor จะปรากฏบนเดสก์ท็อปของอุปกรณ์และคุณต้องเปิดใช้งาน

- หลังจากเปิด Cydia Impactor ข้อความเป็นภาษาอังกฤษจะปรากฏขึ้นบนหน้าจอ ซึ่งคุณจะต้องคลิกที่ปุ่ม “ลบข้อมูลทั้งหมดและยกเลิกการเจลเบรคอุปกรณ์”

- ถัดไปคุณต้องคลิกที่ปุ่ม "ลบทั้งหมด" หลังจากนั้นขั้นตอนการลบเจลเบรคจะเริ่มขึ้น ในระหว่างการนำออก คุณไม่ควรกดสิ่งใด แต่ให้รอประมาณ 10 นาที

- หลังจากลบเสร็จแล้ว อุปกรณ์จะรีบูตเองและจะต้องเปิดใช้งานอีกครั้ง

ปัญหาที่เป็นไปได้และแนวทางแก้ไข

ปัญหาการแหกคุกเป็นเรื่องปกติมาก แต่วิธีแก้ไขนั้นค่อนข้างง่าย

ข้อผิดพลาด 0A (ค้างที่ 45%)

ข้อผิดพลาดนี้ปรากฏขึ้นระหว่างการแหกคุก ขณะที่ยูทิลิตี้ค้างอยู่ที่ 45-50% ในการแก้ปัญหา คุณต้องเชื่อมต่ออุปกรณ์ของคุณกับคอมพิวเตอร์ เปิด iTunes (ต้องเป็นเวอร์ชันล่าสุด) และค้นหาแกดเจ็ตของคุณในรายการ จากนั้นไปที่ "ข้อมูลสำรอง" และยกเลิกการทำเครื่องหมายที่ช่อง "เข้ารหัสข้อมูลสำรอง iPhone" หลังจากดำเนินการเสร็จแล้ว คุณต้องลองเจลเบรคอีกครั้ง

ปุ่มสตาร์ทสีเทา

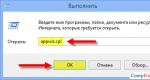

หากปุ่ม "เริ่ม" เป็นสีเทาและไม่สามารถคลิกได้ แสดงว่า Pangu 9 ไม่อนุญาตให้คุณเริ่มการเจลเบรคอุปกรณ์ ในการทำให้คลิกปุ่ม "เริ่ม" ได้ คุณต้องถอดอุปกรณ์ออกจากคอมพิวเตอร์และติดตั้ง iTunes เวอร์ชันล่าสุดแล้วลองอีกครั้ง หากติดตั้ง iTunes เวอร์ชันล่าสุดแล้ว แต่ปุ่ม "เริ่ม" ยังคงเป็นสีเทา ให้ลองใช้ iTunes ในฐานะผู้ดูแลระบบหรือเชื่อมต่ออินเทอร์เน็ตอีกครั้ง

ไอคอน Cydia ไม่แสดง

บ่อยครั้งที่ขั้นตอนการเจลเบรคสำเร็จและไม่มีข้อผิดพลาด แต่ที่เก็บแอปพลิเคชัน Cydia ไม่ปรากฏบนหน้าจออุปกรณ์ สิ่งนี้อธิบายได้จากความจริงที่ว่ายูทิลิตี้ Pangu ไม่ได้รับอนุญาตให้เข้าถึง "ภาพถ่าย" ได้ทันเวลา ในการแก้ปัญหา จำเป็นต้องทำการแฮ็กอุปกรณ์อีกครั้งเท่านั้น เพื่อให้สามารถเข้าถึงแอปพลิเคชัน "รูปภาพ" ของ Pangu ได้ด้วยตนเอง การทำเช่นนี้รับประกันว่า Cydia จะปรากฏบนหน้าจอของแกดเจ็ต

Cydia จะไม่เริ่มทำงาน

มีหลายครั้งที่การแหกคุกสำเร็จ ไม่มีข้อผิดพลาด Cydia ปรากฏบนหน้าจอ แต่ความพยายามเปิดจะสิ้นสุดลงทันทีหลังจากคลิกที่ไอคอน ในการแก้ปัญหา คุณต้องรีเซ็ตอุปกรณ์เป็นการตั้งค่าจากโรงงาน จากนั้นอัปเดตเวอร์ชันเฟิร์มแวร์ (หากมีการอัปเดต) ต่อไป ขอแนะนำให้สร้างสำเนาสำรองหรือตรวจสอบว่าได้สร้างไว้แล้วหรือไม่ และลองเริ่ม Cydia อีกครั้ง

ไม่ว่าการเจลเบรกอุปกรณ์ของคุณจะคุ้มค่าหรือไม่ ผู้ใช้สามารถตัดสินใจได้ด้วยตนเอง โดยพิจารณาจากข้อดีและข้อเสียทั้งหมดของขั้นตอนนี้ มีโอกาสมากมายหลังจากการแหกคุกซึ่งคุ้มค่ากับการปรับแต่งส่วนต่อประสานอุปกรณ์ตามรสนิยมของคุณ แต่มันคุ้มค่าที่จะตัดบริการรับประกัน iPhone หรือ iPad ของคุณสำหรับสิ่งนี้หรือไม่

ค้นหาวิธีการตรวจสอบว่าการเจลเบรคนั้นคุ้มค่าหรือไม่ ที่นี่ คุณจะพบคำแนะนำและความคิดเห็นจากผู้เชี่ยวชาญเกี่ยวกับวิธีการตรวจสอบว่า Jailbreak เสร็จสิ้นใน 6.1.3 หรือไม่ วิธีตรวจสอบว่ามีการ Jailbreak หรือไม่

คำตอบ:

Jailbreak คือการเจาะระบบไฟล์ของ iPhone หรือผลิตภัณฑ์อื่นๆ ของ Apple ขั้นตอนนี้อาจจำเป็นในหลายกรณี สิ่งที่ไม่เป็นอันตรายที่สุดคือความปรารถนาซ้ำ ๆ ที่จะให้โทรศัพท์หรือแกดเจ็ตของคุณมีบุคลิก เมื่อได้รับสิทธิ์เข้าถึงแบบเต็มแล้ว คุณสามารถติดตั้งโปรแกรมของบุคคลที่สามหรือแก้ไขธีมได้

ในกรณีที่สอง ใช้เจลเบรคเพื่อปลดล็อกโทรศัพท์สีเทา บ่อยครั้งที่ผู้ขายอุปกรณ์ดิจิทัลทำเช่นนี้ พ่อค้าที่ไร้ยางอายใช้วิธีนี้เพื่อปลอมแปลงโทรศัพท์ที่ "ไม่ได้ล็อก" แล้วขายต่อโดยอ้างเป็นทางการ ข้อมูลเกี่ยวกับวิธีตรวจสอบว่ามีการเจลเบรกหรือไม่ อาจจำเป็นเมื่อซื้อ iPhone

คุณควรเริ่มตรวจสอบโดยมองหาทางลัดไปยังโปรแกรม Cydia หากคุณพบไอคอนแสดงว่าการเจลเบรคนั้นเสร็จสิ้นอย่างชัดเจน แต่ถ้าคุณไม่พบสัญญาณของโปรแกรม ไม่ได้หมายความว่าไม่มีการแฮ็ก มีวิธีปลอมตัว บางคนเพียงแค่ใส่ไอคอนของบุคคลที่สามในโฟลเดอร์แยกต่างหากในขณะที่คนอื่น ๆ ทำให้มองไม่เห็นทางลัดที่จำเป็นโดยใช้การปรับแต่ง ในกรณีนี้ การค้นหาอย่างรวดเร็วจะช่วยคุณค้นหาโปรแกรม สิ่งสำคัญคือมีการเลือกช่องทำเครื่องหมาย "ในโปรแกรม" ในการตั้งค่าการค้นหา

จะรู้ได้อย่างไรว่าการ Jailbreak นั้นคุ้มค่าหรือไม่?

แครกเกอร์ขั้นสูงไม่ได้ใช้แอป Cydia แหกคุก จะทราบได้อย่างไรว่าการแหกคุกนั้นคุ้มค่าในกรณีนี้หรือไม่? โปรแกรมคอมพิวเตอร์ iFunBox จะช่วย หลังจากการติดตั้ง คุณต้องเชื่อมต่อ iPhone กับคอมพิวเตอร์ของคุณ ส่วน iFunbox Classic จะแสดงข้อมูลทั้งหมดเกี่ยวกับมัน หากหลังจากชื่อมีข้อความ "Jailed" แสดงว่าอุปกรณ์นั้นไม่ถูกแฮ็ก มิฉะนั้น (เฉพาะชื่อไม่มีการเพิ่ม) การเจลเบรคจะเสร็จสิ้น สิ่งสำคัญคืออย่าสับสน

อีกวิธีหนึ่งในการระบุการรบกวนในสภาพแวดล้อมซอฟต์แวร์ของโทรศัพท์คือการมองหาเมนูเพิ่มเติมในการตั้งค่าอุปกรณ์ สามารถเรียกได้แตกต่างกันเช่น "Activator" หรือสิ่งที่คล้ายกัน

ขั้นตอนการแหกคุกนั้นซับซ้อนขึ้นเล็กน้อยหลังจากการอัพเดท IOS 6.1.3 ในกรณีที่ล้มเหลว จะไม่สามารถย้อนกลับเป็นเวอร์ชันก่อนหน้าได้ แต่วันนี้ไม่มีปัญหาดังกล่าว คุณสามารถแฮ็คเฟิร์มแวร์ใด ๆ