كيفية التحقق من اتصالات TCP (افتح المنافذ على جهاز كمبيوتر يعمل بنظام Windows). كيفية التحقق مما إذا كانت المنافذ مفتوحة على أنظمة Windows: أبسط الطرق

لماذا من المهم معرفة أي المنافذ مفتوحة على جهاز الكمبيوتر؟ لماذا يجب على المستخدم العادي الذهاب إلى هذه الغابة؟ الحقيقة هي أن أي برنامج يستخدم الشبكة (نفس المتصفح) لأداء وظائفه محفوظ في النظام منفذ معينوالتي يتم من خلالها تبادل البيانات. إذا كان هناك تطبيقان يستخدمان نفس الرقم، فسيحدث تعارض. في هذه الحالة، التطبيق ببساطة لا يمكن أن يعمل بشكل صحيح. بالإضافة إلى ذلك، يمكن أن يساعد التحقق من المنفذ المفتوح في تحديد الاتصالات المشبوهة. ويشير اكتشافها إلى وجود برامج يحتمل أن تكون خطرة على الكمبيوتر.

التحقق من منفذ مفتوح باستخدام أدوات Windows القياسية

هناك المتخصصة برمجة، والذي يسمح لك بالمسح المنافذ المفتوحةعلى جهاز الكمبيوتر. غير أن غرفة العمليات نظام ويندوز(وكذلك الآخرين) لديها بالفعل أدوات مدمجة لحل هذه المشكلة. يمكن إجراء فحص أساسي للمنافذ المفتوحة على جهاز الكمبيوتر باستخدام الأدوات المساعدة لسطر الأوامر. تسلسل العمليات هو كما يلي:

- تحتاج إلى النقر فوق الزر "ابدأ".

- بعد ذلك، يجب عليك تحديد عنصر القائمة "تشغيل".

- في السطر الذي يظهر، أدخل "CMD".

- ستظهر نافذة سطر الأوامر، حيث ستحتاج إلى إدخال تعليمات خاصة.

من خلال إطلاق CMD، يكون المستخدم قد قطع بالفعل نصف الطريق نحو النجاح. كل ما تبقى هو تشغيل الأمر الذي يتحقق من المنفذ المفتوح للكمبيوتر. يمكنك أيضًا الانتقال إلى عنصر القائمة "كافة البرامج" >> "البرامج الملحقة". يوجد أيضًا اختصار لسطر الأوامر هنا.

تتلقى أي عملية النظام معرف فريد- بطاقة تعريف. هناك حاجة لتشكيل اتصالات عديدة بين التطبيقات. يمكن استخدام المعرف لتحديد المنافذ المستخدمة برامج منفصلةوالخدمات.

في سطر الأوامريجب عليك كتابة: "netstat -aon | أكثر". باستخدام التعليمات، سيتم تنشيط التحقق من وجود منفذ مفتوح. تكتمل العملية في بضع ثوان. سيتم عرض قائمة بالمنافذ المفتوحة بتنسيق سهل القراءة صفحة بصفحة.

ما هي حالة الميناء؟

عليك الانتباه إلى عمود "الحالة". هناك ثلاثة خيارات ممكنة هنا:

- الاستماع (المنفذ مفتوح، والاستماع إلى الاتصال)؛

- تم تأسيسه (الاتصال بين العقدتين نشط الآن، ويتم تبادل البيانات)؛

- TIME_WAIT (وضع الانتظار).

كيف يمكنني معرفة التطبيق الذي يستخدم المنفذ؟

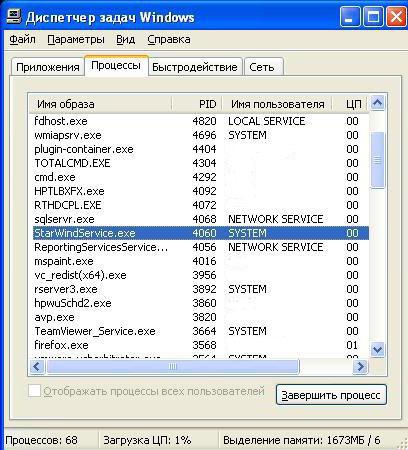

لنفترض أن المستخدم يحتاج إلى معرفة البرنامج الذي يستمع إليه على المنفذ 3260. للقيام بذلك، تحتاج إلى إلقاء نظرة على PID (معرف العملية) للعملية. هناك، على سبيل المثال، سيكون هناك 4060. بعد ذلك، تحتاج إلى استدعاء نظام "إدارة المهام". يتم تنفيذ الإجراء بالضغط على مفاتيح Del+Alt+Ctrl في نفس الوقت. افتراضيًا، قد لا يتم عرض عمود PID في مدير المهام. يتم تكوين مخرجاته من خلال عنصر القائمة "عرض" >> "تحديد الأعمدة". في هذه الحالة، يجب أن تكون علامة التبويب "العمليات" نشطة. الإجراء بسيط. تحتاج إلى تحديد المربع بجوار "معرف العملية" (PID). ونتيجة لذلك، سيظهر عمود بالأرقام المطلوبة.

يحتاج المستخدم إلى البحث عن الرقم 4060 في عمود PID. الرقم يتوافق مع اسم العملية StarWindService.exe. و انطلقت من نظام المستخدم. وهذا يعني أن الشخص يتعامل مع عملية نظام لا تشكل أي تهديد أمني. ليست هناك حاجة لاتخاذ أي تدابير لمنع ذلك.

برامج فحص المنافذ الخارجية

هناك العشرات من برامج الجهات الخارجية التي يمكن استخدامها للتحقق من المنفذ المفتوح على جهاز الكمبيوتر. في هذه الحالة، يمكنك تحليل ليس فقط النظام الخاص بك، ولكن أيضًا العقد الأخرى. أكثر التطبيق الشهير Nmap هي مثل هذه الخطة. تم تطوير البرنامج في الأصل لأنظمة UNIX. ومع ذلك، يمكنك اليوم تنزيل إصدار Windows مجانًا.

Nmap قوي أداة برمجية. تتحقق هذه الأداة بسهولة من المنافذ المفتوحة عبر IP كمية كبيرةأشياء. التطبيق لديه مجموعة واسعة من الميزات. وبالتالي، لا يمكنك معرفة حالة المنافذ الموجودة على جهاز كمبيوتر بعيد فحسب، بل يمكنك أيضًا تحديدها نظام التشغيلهوستا اليوم هذا البرنامجالمدرجة في حزمة الأدوات الإلزامية للمؤهلين مدير النظام. كما يتم استخدامه بنشاط من قبل متخصصي أمن الشبكات.

المصادر: ويكيبيديا، مايكروسوفت،portscan.ru

كيف يمكنني معرفة المنافذ المفتوحة على جهاز الكمبيوتر الخاص بي؟

- بالنسبة لنظام التشغيل Windows: ابدأ → "cmd" → تشغيل كمسؤول → "netstat -bn"

- في برنامج مكافحة الفيروسات مثل Avast، من الممكن عرض المنافذ النشطة في جدار الحماية: الأدوات -> جدار الحماية -> اتصالات الشبكة.

أيضًا أوامر مفيدةنتستت:

لعرض إحصائيات Ethernet وإحصائيات كافة البروتوكولات، اكتب الأتىيأمر:

نتستت -e -s

لعرض إحصائيات بروتوكولات TCP وUDP فقط، اكتب الأمر التالي:

netstat -s -p tcp udp

لعرض اتصالات TCP النشطة ومعرفات العملية كل 5 ثوانٍ، اكتب الأمر التالي:

نبتستات-س5

لعرض اتصالات TCP النشطة ومعرفات العملية باستخدام نموذج رقمي، اكتب الأمر التالي:

nbtstat -n -o

ل مآخذ TCPمقبول القيم التاليةتنص على:

| مغلق | مغلق المقبس ليس قيد الاستخدام. |

| الاستماع (الاستماع) | ينتظر الاتصالات الواردة. |

| SYN_SENT | تحاول بنشاط إنشاء اتصال. |

| SYN_RECEIVED | مزامنة الاتصال الأولية قيد التقدم. |

| مقرر | تم إنشاء الاتصال. |

| مغلق انتظر | تم قطع اتصال الطرف البعيد؛ في انتظار إغلاق المقبس. |

| FIN_WAIT_1 | المقبس مغلق. قطع الاتصال. |

| إغلاق | يتم إغلاق المقبس، ثم يتم فصل الجانب البعيد؛ في انتظار التأكيد. |

| LAST_ACK | يتم قطع الجانب البعيد، ثم يتم إغلاق المقبس؛ في انتظار التأكيد. |

| FIN_WAIT_2 | المقبس مغلق. في انتظار قطع اتصال الجانب البعيد. |

| وقت الانتظار | المقبس مغلق، ولكنه ينتظر معالجة الحزم الموجودة على الشبكة |

قائمة المنافذ الأكثر استخدامًا

| № | ميناء | بروتوكول | وصف |

|---|---|---|---|

| 1 | 20 | بيانات بروتوكول نقل الملفات | نقل الملفالبروتوكول - بروتوكول نقل الملفات. منفذ بيانات. |

| 2 | 21 | التحكم في بروتوكول نقل الملفات | بروتوكول نقل الملفات - بروتوكول نقل الملفات. منفذ الأوامر. |

| 3 | 22 | سش | Secure Shell - "القشرة الآمنة". بروتوكول جهاز التحكمنظام التشغيل. |

| 4 | 23 | التلنت | الشبكة الطرفية. بروتوكول لتنفيذ واجهة النص عبر الشبكة. |

| 5 | 25 | SMTP | بروتوكول نقل البريد البسيط - بروتوكول نقل البريد البسيط. |

| 6 | 42 | انتصارات | خدمة أسماء الإنترنت في Windows. خدمة لتعيين أسماء أجهزة كمبيوتر NetBIOS لعناوين IP المضيفة. |

| 7 | 43 | الذي هو | "الذي هو". بروتوكول للحصول على بيانات التسجيل حول مالكي أسماء النطاقات وعناوين IP. |

| 8 | 53 | DNS | اِختِصاص نظام الاسم- نظام اسم المجال. |

| 9 | 67 | دكب | بروتوكول التكوين الديناميكي للمضيف - البروتوكول الإعدادات الديناميكيةالعقدة. الحصول على عناوين IP الديناميكية. |

| 10 | 69 | تفتب | بروتوكول نقل الملفات البسيط - بروتوكول نقل ملفات بسيط. |

| 11 | 80 | HTTP/الويب | بروتوكول نقل النص التشعبي - بروتوكول نقل النص التشعبي. |

| 12 | 110 | بوب3 | Post Office Protocol الإصدار 3 - بروتوكول الاستلام بريد إلكتروني، الإصدار 3. |

| 13 | 115 | سفتب | بروتوكول نقل الملفات SSH. بروتوكول نقل البيانات الآمن. |

| 14 | 123 | نتب | بروتوكول وقت الشبكة. بروتوكول لمزامنة الساعة الداخلية للكمبيوتر. |

| 15 | 137 | نت بيوس | نظام الإدخال/الإخراج الأساسي للشبكة. بروتوكول التزويد عمليات الشبكةالإدخال/الإخراج. خدمة الاسم. |

| 16 | 138 | نت بيوس | نظام الإدخال/الإخراج الأساسي للشبكة. بروتوكول لتوفير عمليات الإدخال والإخراج للشبكة. خدمة الاتصال. |

| 17 | 139 | نت بيوس | نظام الإدخال/الإخراج الأساسي للشبكة. بروتوكول لتوفير عمليات الإدخال والإخراج للشبكة. خدمة الجلسة. |

| 18 | 143 | الوصول عبر IMAP | إنترنت الوصول إلى الرسائلبروتوكول. بروتوكول طبقة التطبيق للوصول إلى البريد الإلكتروني. |

| 19 | 161 | سنمب | بروتوكول إدارة الشبكة البسيط - بروتوكول بسيط إدارة الشبكة. إدارة الجهاز. |

| 20 | 179 | بغب | بروتوكول بوابة الحدود، بروتوكول بوابة الحدود. بروتوكول التوجيه الديناميكي |

| 21 | 443 | HTTPS | HyperText Transfer Protocol Secure) هو بروتوكول HTTP يدعم التشفير. |

| 22 | 445 | الشركات الصغيرة والمتوسطة | كتلة رسالة الخادم. بروتوكول الوصول عن بعدإلى الملفات والطابعات وموارد الشبكة. |

| 23 | 514 | سجل النظام | سجل النظام. بروتوكول لإرسال وتسجيل الرسائل حول أحداث النظام الجارية. |

| 24 | 515 | LPD | خط الطابعة الخفي. بروتوكول للطباعة عن بعد على الطابعة. |

| 25 | 993 | IMAP SSL | بروتوكول IMAP يدعم تشفير SSL. |

| 26 | 995 | POP3 SSL | بروتوكول POP3 يدعم تشفير SSL. |

| 27 | 1080 | جوارب | مأخذ آمن. بروتوكول للحصول على وصول مجهول آمن. |

| 28 | 1194 | المسنجر | فتح تنفيذ الظاهري شبكة خاصة(VPN). |

| 29 | 1433 | MSSQL | مايكروسوفت خادم قاعدة البيانات- نظام إدارة قواعد البيانات. منفذ الوصول إلى قاعدة البيانات. |

| 30 | 1702 | L2TP (IPsec) | بروتوكول لدعم الشبكات الخاصة الافتراضية. بالإضافة إلى مجموعة من بروتوكولات حماية البيانات. |

| 31 | 1723 | PPTP | بروتوكول النفق للاتصال الآمن بخادم نقطة إلى نقطة. |

| 32 | 3128 | الوكيل | في هذه اللحظةغالبًا ما يتم استخدام المنفذ بواسطة الخوادم الوكيلة. |

| 33 | 3268 | لداب | دليل خفيف الوزن بروتوكول الوصول- بروتوكول خفيف الوزن للوصول إلى الدلائل (خدمات الدليل). |

| 34 | 3306 | ماي إس كيو إل | الولوج إلى قواعد بيانات MySQLبيانات. |

| 35 | 3389 | RDP | بروتوكول سطح المكتب البعيد - بروتوكول سطح المكتب البعيد لنظام التشغيل Windows. |

| 36 | 5432 | PostgreSQL | الولوج إلى قواعد بيانات PostgreSQLبيانات. |

| 37 | 5060 | رشفة | بروتوكول إنشاء جلسة ونقل محتوى الوسائط المتعددة. |

| 38 | 5900 | فنك | Virtual Network Computing هو نظام للوصول عن بعد إلى سطح مكتب الكمبيوتر. |

| 39 | 5938 | برنامج TeamViewer | برنامج TeamViewer - نظام الدعم جهاز التحكمالكمبيوتر وتبادل البيانات. |

| 40 | 8080 | HTTP/الويب | منفذ بديل ل بروتوكول HTTP. يتم استخدامه أحيانًا بواسطة الخوادم الوكيلة. |

| 41 | 10000 | ندمب | المنفذ الشائع: Webmin، وSIP voice، وVPN IPSec عبر TCP. |

| 42 | 20000 | دنب | المنفذ الشائع: Usermin، SIP voice. |

ولكن، قبل أن نبدأ ونبدأ في تحديد المنافذ المفتوحة والبرامج المعلقة عليها، أود أن أفعل ذلك الفهم المشتركاشرح بأبسط العبارات، و أقول لفترة وجيزةحول ما هو المنفذ ونوع البرامج التي تعمل مثل " الخادم – العميل»

ما هو منفذ ونوع برامج الخادم – العميل؟

كما تفهم، لن أتعمق كثيرًا في جوهر المشكلة وأتحدث بلغة فنية معقدة حول ماهية المنفذ وسبب الحاجة إليه وما إلى ذلك. سأحاول أن أبقيه قصيرًا و لغة واضحةشرح ل الأشخاص المهتمينحول ما هو ولماذا!

إذا تحدثنا عن البرامج الضارة، فإن الوضع يبدو هكذا. هناك برنامجين " البرنامج - الخادم" و " البرنامج – العميل"مبدأ تشغيل مثل هذه الأشياء هو كما يلي:

البرنامج – الخادم: يعمل دائمًا على جهاز كمبيوتر يحتاج إلى وصول غير مصرح به.

البرنامج – العميل: تم إطلاقه بواسطة المبدعين أنفسهم أو ببساطة بواسطة المستخدم للتحكم في جهاز كمبيوتر بعيد!

رجل يستخدم " عميل» يرسل الأوامر التي يحتاجها، والتي يفهمها الخادم. ويقبل الخادم بدوره الأوامر وينفذ الإجراءات المقابلة على الكمبيوتر البعيد.

مثل هذه الأشياء الخبيثة التي نتحدث عنها في الوقت الحالي تسمى “BackDoor” وهي أحد أنواع البرامج الضارة.

أعتقد أن هذا واضح. يعمل الخادم على الكمبيوتر الذي يحتاج إلى السرقة، ويعمل العميل على الكمبيوتر الذي يحدث منه الهجوم.

كيف تتم الاتصالات؟

حتى يتمكن "العميل" من الاتصال بـ "الخادم" والوصول إليه إلى كمبيوتر بعيديفتح "الخادم" بعض "المنفذ" وينتظر الاتصال من العميل. يمكن فتح أي منفذ، ولكن في النطاق "من 0 إلى 65535"، هذه هي قيود بروتوكول TCP/IP

عند بدء تشغيل "الخادم" يحدث ما يلي: يقوم برنامج الخادم بفتح منفذ معين، على سبيل المثال "3123" عندما يأتي طلب من العميل إلى المنفذ "3123"، يفهم الخادم أنه خاص به ويقوم بمعالجة البيانات الواردة .

بالمناسبة: يجب أن يعرف العميل دائمًا المنفذ الذي يعمل عليه الخادم بالضبط.

حيث أن هناك أيضًا برامج قانونية تستخدم منافذ معينة على سبيل المثال عملاء البريد الإلكتروني، فهم يستخدمون دائمًا المنفذ 25 لإرسال البريد والمنفذ 110 للاستلام. هناك العديد من الآخرين البرامج الشعبيةولهذا السبب فإن النطاق من "0 إلى 1023" محجوز لجميع الأشياء الشائعة

لهذا البرمجيات الخبيثةنادرًا ما أستخدم أرقام المنافذ من النطاق "0 إلى 1023". إذا لاحظت مثلا أن المنفذ 3123 مفتوح، ولم تساهم في فتحه، عليك التأكد من أن المنفذ قيد الاستخدام البرنامج القانونيوإلا فيجب عليك العثور على البرنامج الذي فتح هذا المنفذ وإنهائه...

كيفية معرفة المنافذ المفتوحة والبرامج التي تستخدمها؟

كما قلت أعلاه، سوف نكتشف المنافذ المفتوحة باستخدام Windows دون استخدام برامج الطرف الثالثوخاصة خدمات عبر الانترنت. للعمل، نحن بحاجة فقط إلى سطر الأوامر.

نقوم بتشغيل "cmd.exe" ونحصل على قائمة بالمنافذ المفتوحة، بالإضافة إلى "PID" للعمليات التي تستخدم المنافذ. للقيام بذلك، استخدم الأمر "netstat" مع المعلمات "-a -o" وللراحة، احفظ نتيجة الأمر في الملف "*.txt" على محرك الأقراص "C:\"

الأمر الأخير هو:

Netstat -a -o > C:\Port.txt

بعد الضغط على مفتاح "Enter"، سوف تحتاج إلى الانتظار قليلاً، وليس طويلاً.

بعد تنفيذ الأمر سيظهر الملف "Port.txt" على محرك الأقراص "C"، وفي هذا الملف يمكننا معرفة المنافذ المفتوحة و"PID" للعمليات التي تشغل المنافذ.

من خلال تصفح الملف ستلاحظ أكثر من واحد منفذ مفتوحعلى جهاز الكمبيوتر الخاص بك، وبعض منهم مشبوهة للغاية. في لقطة الشاشة أدناه، قمت بوضع علامة على المنفذ المألوف لدينا بالفعل "3123"، وأقترح عليك إلقاء نظرة على البرنامج الذي تم فتحه به.

للحصول على اسم العملية من خلال "PID" الخاص بها، استخدم الأمر "tasklist" وشاهد نوع الهراء الذي فتح هذا المنفذ على جهاز الكمبيوتر الخاص بنا.

كمرجع: كان من الممكن في البداية استخدام الأمر "netstat" مع المعلمات "-a -b"، وفي هذه الحالة سنحصل على أسماء العمليات على الفور.

يتم أيضًا حفظ نتيجة تنفيذ أمر "قائمة المهام" في ملف على القرص لسهولة المشاهدة.

قائمة المهام > C:\PID.txt

ونتيجة لذلك نحصل على الملف "PID.txt" ومعرفة أن المنفذ "3123" تم فتحه بواسطة برنامج به "PID - 3264"، نجده وننظر إلى اسم العملية.

![]()

كما ترون، لم أحاول أن أتخيل اسم البرنامج "123.exe"، قررت فقط أن أسميه "123" وهذا كل شيء))

جمع معلومات الملف والمنفذ :

بعد تلقي قائمة بالمنافذ المفتوحة، يمكنك التعرف عليها معلومات اكثر. ما عليك سوى استخدام البحث "google.ru" ومعرفة ما يكتبونه عن هذا المنفذ أو ذاك، ثم استخلاص النتائج.

ابحث أيضًا في الإنترنت عن أسماء العمليات التي تبدو مشبوهة بالنسبة لك.

يمكنك العثور على الكثير من المعلومات ومعرفة ما إذا كانت هذه العملية أو تلك تمثل تهديدًا أم لا. الحقيقة هي أن البعض عمليات النظاميمكنهم أيضًا فتح بعض المنافذ لأغراضهم الخاصة وليس هناك حاجة لقتلهم، لأن هذا يمكن أن يؤدي إلى نوع من الخلل في تشغيل النظام بأكمله.

قيد التوقيف.

تعلمنا - كيفية معرفة المنافذ المفتوحةعلى الكمبيوتر باستخدام الأمر " netstat» يمكنك الحصول على مزيد من المعلومات في التعليمات الخاصة بهذا الأمر نفسه.

كما قلت أعلاه، يمكنك ببساطة استخدام معلمات الأمر "-a -b" ولا تقلق بشأن الحصول على اسم العملية باستخدام أمر "tasklist". لقد فعلت ذلك عن قصد لتوضيح عملية تشغيل الأمر بشكل موجز لفهم عام أمر "قائمة المهام".

آمل أن أتمكن من الإجابة بوضوح على السؤال، كيفية معرفة المنافذ المفتوحة. ولن تواجه صعوبات بعد الآن إذا كنت بحاجة إلى اكتشاف المنافذ المفتوحة والبرامج التي تستخدمها.